0 ความคิดเห็น

0 การแบ่งปัน

215 มุมมอง

0 รีวิว

รายการ

ค้นพบผู้คนใหม่ๆ สร้างการเชื่อมต่อใหม่ๆ และรู้จักเพื่อนใหม่

- กรุณาเข้าสู่ระบบเพื่อกดถูกใจ แชร์ และแสดงความคิดเห็น!

- อยู่ดีมีสุข

ทุกข์เหตุดับหาย

มีพลังใจ

กายแข็งแรงได้

สติเป็นเลิศ

เชิดชูตั้งได้

ธรรมซึ้งถึงใจ

ใช้ปัญญาได้

ปัญญาเป็นคุณ

บุญหนุนกายใจ

ดีเหตุปัจจัย

ให้ผลดีได้

ตื่นหลับตามกาล

ชำนาญนอกใน

เข้าออกสบาย

ได้รักษาใจ

สิ้นความสงสัย

ให้กังวลหาย

ดีกำลังใจ

กายหลับสบาย

ขอให้พบธรรมความดีมีสุข ยิ่งทำยิ่งเจริญรุ่งเรือง รวยทรัพย์นอกใน

นิพพานะ ปัจจะโยโหตุอยู่ดีมีสุข ทุกข์เหตุดับหาย มีพลังใจ กายแข็งแรงได้ สติเป็นเลิศ เชิดชูตั้งได้ ธรรมซึ้งถึงใจ ใช้ปัญญาได้ ปัญญาเป็นคุณ บุญหนุนกายใจ ดีเหตุปัจจัย ให้ผลดีได้ ตื่นหลับตามกาล ชำนาญนอกใน เข้าออกสบาย ได้รักษาใจ สิ้นความสงสัย ให้กังวลหาย ดีกำลังใจ กายหลับสบาย ขอให้พบธรรมความดีมีสุข ยิ่งทำยิ่งเจริญรุ่งเรือง รวยทรัพย์นอกใน นิพพานะ ปัจจะโยโหตุ0 ความคิดเห็น 0 การแบ่งปัน 217 มุมมอง 0 รีวิว -

- สิ่งที่น่ากลัวกว่ามิจฉาชีพ ก็คือ.. ทนายและนายประกันที่อาศัยอยู่ในศาล พยายามทำทุกอย่างเพื่อขูดรีดเงินจากประชาชนให้ได้มากที่สุด พยายามทำให้เรื่องมันดูยุ่งยาก เพื่อจะได้เรียกเงินเพิ่ม เรามีเงินเท่าไหร่มันก็พยายามขอดให้เราจ่ายมันให้ได้มากที่สุด ทำกันเป็นขบวนการ แบ่งๆกันไป ทำตัวเหมือนฝูงแร้งที่รุมแทะกินซาก ฉวยโอกาสขูดรีดหากินจากความทุกข์ร้อนของประชาชนได้โดยชอบตามกฏหมาย และไม่มีใครปราบปรามได้ พวกนี้จึงน่ากลัวยิ่งกว่ามิจฉาชีพ..สิ่งที่น่ากลัวกว่ามิจฉาชีพ ก็คือ.. ทนายและนายประกันที่อาศัยอยู่ในศาล พยายามทำทุกอย่างเพื่อขูดรีดเงินจากประชาชนให้ได้มากที่สุด พยายามทำให้เรื่องมันดูยุ่งยาก เพื่อจะได้เรียกเงินเพิ่ม เรามีเงินเท่าไหร่มันก็พยายามขอดให้เราจ่ายมันให้ได้มากที่สุด ทำกันเป็นขบวนการ แบ่งๆกันไป ทำตัวเหมือนฝูงแร้งที่รุมแทะกินซาก ฉวยโอกาสขูดรีดหากินจากความทุกข์ร้อนของประชาชนได้โดยชอบตามกฏหมาย และไม่มีใครปราบปรามได้ พวกนี้จึงน่ากลัวยิ่งกว่ามิจฉาชีพ..0 ความคิดเห็น 0 การแบ่งปัน 265 มุมมอง 0 รีวิว

- สงกรานต์ "ถนนข้าวสาร" เริ่มแล้ว : [News story]

เปิดไฮไลต์สงกรานต์ข้าวสาร 2568 อีกหนึ่งสถานที่เล่นน้ำสงกรานต์ยอดนิยมที่หนึ่งในกรุงเทพ พร้อมกฎข้อบังคับให้นักท่องเที่ยวได้เตรียมตัว และเล่นน้ำอย่างปลอดภัยในปีนี้สงกรานต์ "ถนนข้าวสาร" เริ่มแล้ว : [News story] เปิดไฮไลต์สงกรานต์ข้าวสาร 2568 อีกหนึ่งสถานที่เล่นน้ำสงกรานต์ยอดนิยมที่หนึ่งในกรุงเทพ พร้อมกฎข้อบังคับให้นักท่องเที่ยวได้เตรียมตัว และเล่นน้ำอย่างปลอดภัยในปีนี้0 ความคิดเห็น 1 การแบ่งปัน 1036 มุมมอง 28 0 รีวิว3

- การเจรจาเรื่องนิวเคลียร์ระหว่างอิหร่านกับสหรัฐจบลงแล้ว ทั้งสองฝ่ายตกลงจะมีการเจรจาเพิ่มเติมกันอีกครั้งในสัปดาห์หน้าที่โอมานเช่นเดิม

มีรายงานว่า การเจรจาครั้งนี้เป็นไปในเชิงบวก ซึ่งเป็นสาเหตุทำให้เกิดการเจรจาครั้งที่สองต่อไป

หลายฝ่ายกำลังเฝ้ารอแถลงการณ์ของทั้งสอง หลังการเจรจาครั้งนี้การเจรจาเรื่องนิวเคลียร์ระหว่างอิหร่านกับสหรัฐจบลงแล้ว ทั้งสองฝ่ายตกลงจะมีการเจรจาเพิ่มเติมกันอีกครั้งในสัปดาห์หน้าที่โอมานเช่นเดิม มีรายงานว่า การเจรจาครั้งนี้เป็นไปในเชิงบวก ซึ่งเป็นสาเหตุทำให้เกิดการเจรจาครั้งที่สองต่อไป หลายฝ่ายกำลังเฝ้ารอแถลงการณ์ของทั้งสอง หลังการเจรจาครั้งนี้0 ความคิดเห็น 0 การแบ่งปัน 213 มุมมอง 0 รีวิว1

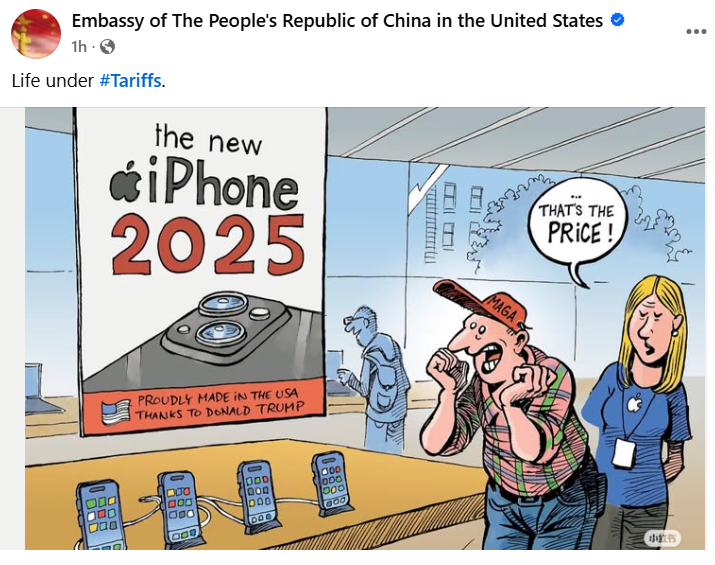

- นั่นไม่ใช่ปีที่ผลิต!! แต่คือ "ราคา"

เพจสถานทูตจีนในสหรัฐยังเป็นตัวตึง โพสต์แซะมาตรการภาษีของทรัมป์ ส่งผลให้ราคาแพงหูฉี่นั่นไม่ใช่ปีที่ผลิต!! แต่คือ "ราคา" เพจสถานทูตจีนในสหรัฐยังเป็นตัวตึง โพสต์แซะมาตรการภาษีของทรัมป์ ส่งผลให้ราคาแพงหูฉี่0 ความคิดเห็น 1 การแบ่งปัน 338 มุมมอง 0 รีวิว1

- สั่งเล้ยยย อร่อยทุกอย่างงงงง ลือกชมสินค้าอื่นๆของเราได้ทั้งสองช่องทาง 1. Shopee : shopee.co.th/kinjubjibshop 2. TikTok : https://www.tiktok.com/@kinjubjibshop?_t=ZS-8txYHQWejyM&_r=1ช้อปได้ตามความชอบและคูปองของแต่ละช่องทางได้เลยค่ะ#นึกถึงอาหารทะเลแห้งนึกถึงเราร้านกินจุ๊บจิ๊บ #ร้านกินจุ๊บจิ๊บ #kinjubjibshop #อร่อยดีบอกต่อ #ของอร่อยต้องลอง #ปลาเกล็ดขาวอบกรอบ #ปลาเกล็ดขาวสามรส #ปลาเกล็ดขาว #songkran2025สั่งเล้ยยย อร่อยทุกอย่างงงงง ลือกชมสินค้าอื่นๆของเราได้ทั้งสองช่องทาง 1. Shopee : shopee.co.th/kinjubjibshop 2. TikTok : https://www.tiktok.com/@kinjubjibshop?_t=ZS-8txYHQWejyM&_r=1ช้อปได้ตามความชอบและคูปองของแต่ละช่องทางได้เลยค่ะ#นึกถึงอาหารทะเลแห้งนึกถึงเราร้านกินจุ๊บจิ๊บ #ร้านกินจุ๊บจิ๊บ #kinjubjibshop #อร่อยดีบอกต่อ #ของอร่อยต้องลอง #ปลาเกล็ดขาวอบกรอบ #ปลาเกล็ดขาวสามรส #ปลาเกล็ดขาว #songkran20250 ความคิดเห็น 0 การแบ่งปัน 487 มุมมอง 0 0 รีวิว

- 0 ความคิดเห็น 0 การแบ่งปัน 276 มุมมอง 7 0 รีวิว

- เปิดตัวอย่างเป็นทางการหนังสือ Fail Fast, Succeed More ล้มให้เร็ว สำเร็จให้สุด

“เคล็ดลับสู่ความสำเร็จแบบก้าวกระโดด ด้วยการเรียนรู้จากความล้มเหลว

เพราะความล้มเหลวคือจิ๊กซอร์หนึ่งของความสำเร็จ”

ดร.สุวัฒน์ ทองธนากุล บรรณาธิการ Green Innovation & SD Manager Online กรรมการสถาบันป๋วย อึ๊งภากรณ์ (ท่านที่ 2 จากซ้าย) อาจารย์ทวีภูมิ วิบรรณ์ ผู้ก่อตั้ง ProActive Forum (ท่านที่ 1 จากซ้าย) พ.ต.ท. ดร.คมกริช ศิลาทอง นักวิเทศสัมพันธ์ชำนาญการ สำนักประสานความร่วมมือระหว่างประเทศ สำนักงานปลัดกระทรวงแรงงาน (ท่านที่ 1 จากขวา) ดร.ศรินนา แก้วสีเคน กรรมการเดชฤทธิ์ กรุ๊ป, 10X Consulting และผู้ก่อตั้งกิจการเพื่อสังคมสานฝันปันใจให้น้อง (ท่านที่ 2 จากขวา) คุณจารุวรรณ เวชตระกูล บรรณาธิการบริหาร สำนักพิมพ์วิช (ท่านที่ 3 จากขวา) คุณศิริรัตน์ ไชยาริพันธ์ ผู้จัดการฝ่ายจัดจำหน่าย บริษัท ซีเอ็ดยูเคชั่น จำกัด (มหาชน) (ท่านที่ 4 จากขวา) ร่วมเป็นเกียรติในงานเปิดตัวผลงานหนังสือล่าสุดของ ศาสตราจารย์พิศิษฐ์ ดร.วสิษฐ์พรหมบุตร (ท่านที่ 3 จากซ้าย) ที่ปรึกษา โค้ช วิทยากร และนักวิชาการผู้เชี่ยวชาญด้านกลยุทธ์การพัฒนาการจัดการองค์กร จากแบรนด์ 10X Consulting (www.10-xconsulting.com) ซึ่งมีผลงานการให้คำปรึกษาแนะนำเพื่อพัฒนาศักยภาพทั้งในระดับบุคคล ทีม และองค์กรชั้นนำกว่า 500 องค์กร ใน 21 อุตสาหกรรม ครอบคลุมกลุ่มบริษัท บริษัทมหาชน บริษัทจำกัดในอุตสาหกรรมผลิต พลังงาน การสื่อสาร - โทรคมนาคม เทคโนโลยีดิจิทัล ค้าปลีก อสังหาริมทรัพย์ การบริการ/มหาวิทยาลัย/สถาบันการศึกษา/ รัฐวิสาหกิจ 10 อันดับแรกที่ส่งรายได้สูงสุด/หน่วยงานภาครัฐระดับกระทรวง และส่วนราชการในสังกัดทั้งส่วนกลาง ส่วนภูมิภาคและส่วนท้องถิ่น/สถาบันอิสระ/องค์กรไม่แสวงหากำไร/โครงการพระราชดำริ และเป็นที่ปรึกษา พี่เลี้ยง และโค้ชส่วนตัวแก่ผู้บริหาร และผู้นำมากกว่า 10,000 คน

ในยุคที่สังคมเปลี่ยนแปลงอย่างรวดเร็ว และผู้คนก็กระหายความสำเร็จ และมุ่งหวังความเจริญเติบโต การเรียนรู้จากการล้ม และการฝึกกระบวนการในการสร้างความสำเร็จจึงเป็นเรื่องจำเป็นและทั้งหมดนี้ต้องเป็นไปอย่างรวดเร็ว รอช้าไม่ได้

ปัจจุบันนี้ องค์กร หน่วยงาน ทีมต่างๆ ไม่เว้นแม้กระทั่งตัวบุคคล ล้วนเผชิญกับความท้าทายมากมาย ทั้งการแข่งขันที่ดุเดือด เทคโนโลยีที่พัฒนาอย่างรวดเร็ว และพฤติกรรมผู้บริโภคที่เปลี่ยนแปลงตลอดเวลา การยึดติดกับวิธีการเดิมๆ หรือกลัวความล้มเหลว อาจทำให้ตัวคุณ ทีม หน่วยงาน และองค์กรตกขบวนได้

หนังสือ "Fall Fast, Succeed More ล้มให้เร็ว สำเร็จให้สุด" ได้รับแรงบันดาลใจจากการได้ร่วมแลกเปลี่ยนเรียนรู้กับ ผู้นำทีม ผู้จัดการหน่วยงาน ผู้บริหารองค์กร ผู้ประกอบการ เจ้าของธุรกิจ ผู้ก่อตั้งองค์กรทั้งในและต่างประเทศ รวมทั้งบุคคล ที่รัก และชื่นชอบการพัฒนาตนเอง นับหมื่นคนที่มอบโอกาสและความไว้วางใจให้มีส่วนร่วมสร้างสรรค์ผลงาน ทำให้เห็นถึงความสำคัญของการทดลองสิ่งใหม่ๆ การเรียนรู้จากความล้มเหลว และการปรับตัวอย่างรวดเร็ว ซึ่งทำให้เกิดการพัฒนาสร้างการเติบโตนับ 10 เท่า (10X) และการปรับปรุง - พัฒนาอย่างต่อเนื่อง

หนังสือเล่มนี้เหมาะสำหรับผู้นำทีม ผู้จัดการ ผู้บริหาร เจ้าของธุรกิจ และผู้ก่อตั้ง ที่ต้องการพัฒนา ทีมงาน หน่วยงาน และองค์กร ควบคู่กับการพัฒนาตนเอง ให้เป็นผู้สร้างการเติบโตอย่างก้าวกระโดด โดยผู้อ่านจะได้เรียนรู้กลยุทธ์และเทคนิคในการ "ล้มให้เร็ว" และ "สำเร็จให้สุด" ภายในเล่ม ผู้อ่านจะได้พบกับ

1. เครื่องมือและเทคนิค ที่จะช่วยให้คุณ "ล้ม" อุปสรรคต่างๆ ไม่ว่าจะเป็นความกลัวความล้มเหลว การขาดความคิดสร้างสรรค์ หรือวัฒนธรรมองค์กรที่ไม่เอื้อต่อต่อการเปลี่ยนแปลง

2. กลยุทธ์ในการ "เร่ง" สู่ความสำเร็จในแบบ 10X ด้วยการปรับตัวให้ทันกับการเปลี่ยนแปลง และการพัฒนาศักยภาพของบุคคล ทีม หน่วยงาน และองค์กร

ด้วยเนื้อหาที่เข้มขันแต่เข้าใจง่าย ผู้อ่านจะได้เรียนรู้วิธีคิดและวิธีปฏิบัติแบบใหม่ๆ ที่จะช่วย "ปลดล็อก" ศักยภาพที่ซ่อนอยู่ภายในตัวคุณและองค์กร ไม่ว่าคุณจะกำลังเผชิญกับความท้าทายใดในชีวิต และธุรกิจการงาน

หากคุณพร้อมที่จะก้าวข้ามขีดจำกัดเดิมๆ และพุ่งทะยานสู่ความสำเร็จที่ยิ่งใหญ่กว่าเดิม ด้วยการถอดแบบความสำเร็จแบบ "Fall Fast, Succeed More ล้มให้เร็ว สำเร็จให้สุด" ราคา 299 บาท มีจำหน่ายที่ร้านหนังสือชั้นนำทั่วประเทศตั้งแต่วันที่ 21 เมษายน นี้เป็นต้นไป หรือสั่งซื้อทางออนไลน์ได้ที่ www.wishbookmaker.com สั่งซื้อจำนวนมากติดต่อที่ 02 – 418 - 2885

ชมบรรยากาศการเปิดตัวหนังสือได้ที่ #FailFastSucceedMore

#ล้มให้เร็วสำเร็จให้สุด

#เพราะความล้มเหลวคือจิ๊กซอร์หนึ่งของความสำเร็จ

#เผยเทคนิคล้มอย่างไรให้สำเร็จได้อย่างสุดๆเปิดตัวอย่างเป็นทางการหนังสือ Fail Fast, Succeed More ล้มให้เร็ว สำเร็จให้สุด “เคล็ดลับสู่ความสำเร็จแบบก้าวกระโดด ด้วยการเรียนรู้จากความล้มเหลว เพราะความล้มเหลวคือจิ๊กซอร์หนึ่งของความสำเร็จ” ดร.สุวัฒน์ ทองธนากุล บรรณาธิการ Green Innovation & SD Manager Online กรรมการสถาบันป๋วย อึ๊งภากรณ์ (ท่านที่ 2 จากซ้าย) อาจารย์ทวีภูมิ วิบรรณ์ ผู้ก่อตั้ง ProActive Forum (ท่านที่ 1 จากซ้าย) พ.ต.ท. ดร.คมกริช ศิลาทอง นักวิเทศสัมพันธ์ชำนาญการ สำนักประสานความร่วมมือระหว่างประเทศ สำนักงานปลัดกระทรวงแรงงาน (ท่านที่ 1 จากขวา) ดร.ศรินนา แก้วสีเคน กรรมการเดชฤทธิ์ กรุ๊ป, 10X Consulting และผู้ก่อตั้งกิจการเพื่อสังคมสานฝันปันใจให้น้อง (ท่านที่ 2 จากขวา) คุณจารุวรรณ เวชตระกูล บรรณาธิการบริหาร สำนักพิมพ์วิช (ท่านที่ 3 จากขวา) คุณศิริรัตน์ ไชยาริพันธ์ ผู้จัดการฝ่ายจัดจำหน่าย บริษัท ซีเอ็ดยูเคชั่น จำกัด (มหาชน) (ท่านที่ 4 จากขวา) ร่วมเป็นเกียรติในงานเปิดตัวผลงานหนังสือล่าสุดของ ศาสตราจารย์พิศิษฐ์ ดร.วสิษฐ์พรหมบุตร (ท่านที่ 3 จากซ้าย) ที่ปรึกษา โค้ช วิทยากร และนักวิชาการผู้เชี่ยวชาญด้านกลยุทธ์การพัฒนาการจัดการองค์กร จากแบรนด์ 10X Consulting (www.10-xconsulting.com) ซึ่งมีผลงานการให้คำปรึกษาแนะนำเพื่อพัฒนาศักยภาพทั้งในระดับบุคคล ทีม และองค์กรชั้นนำกว่า 500 องค์กร ใน 21 อุตสาหกรรม ครอบคลุมกลุ่มบริษัท บริษัทมหาชน บริษัทจำกัดในอุตสาหกรรมผลิต พลังงาน การสื่อสาร - โทรคมนาคม เทคโนโลยีดิจิทัล ค้าปลีก อสังหาริมทรัพย์ การบริการ/มหาวิทยาลัย/สถาบันการศึกษา/ รัฐวิสาหกิจ 10 อันดับแรกที่ส่งรายได้สูงสุด/หน่วยงานภาครัฐระดับกระทรวง และส่วนราชการในสังกัดทั้งส่วนกลาง ส่วนภูมิภาคและส่วนท้องถิ่น/สถาบันอิสระ/องค์กรไม่แสวงหากำไร/โครงการพระราชดำริ และเป็นที่ปรึกษา พี่เลี้ยง และโค้ชส่วนตัวแก่ผู้บริหาร และผู้นำมากกว่า 10,000 คน ในยุคที่สังคมเปลี่ยนแปลงอย่างรวดเร็ว และผู้คนก็กระหายความสำเร็จ และมุ่งหวังความเจริญเติบโต การเรียนรู้จากการล้ม และการฝึกกระบวนการในการสร้างความสำเร็จจึงเป็นเรื่องจำเป็นและทั้งหมดนี้ต้องเป็นไปอย่างรวดเร็ว รอช้าไม่ได้ ปัจจุบันนี้ องค์กร หน่วยงาน ทีมต่างๆ ไม่เว้นแม้กระทั่งตัวบุคคล ล้วนเผชิญกับความท้าทายมากมาย ทั้งการแข่งขันที่ดุเดือด เทคโนโลยีที่พัฒนาอย่างรวดเร็ว และพฤติกรรมผู้บริโภคที่เปลี่ยนแปลงตลอดเวลา การยึดติดกับวิธีการเดิมๆ หรือกลัวความล้มเหลว อาจทำให้ตัวคุณ ทีม หน่วยงาน และองค์กรตกขบวนได้ หนังสือ "Fall Fast, Succeed More ล้มให้เร็ว สำเร็จให้สุด" ได้รับแรงบันดาลใจจากการได้ร่วมแลกเปลี่ยนเรียนรู้กับ ผู้นำทีม ผู้จัดการหน่วยงาน ผู้บริหารองค์กร ผู้ประกอบการ เจ้าของธุรกิจ ผู้ก่อตั้งองค์กรทั้งในและต่างประเทศ รวมทั้งบุคคล ที่รัก และชื่นชอบการพัฒนาตนเอง นับหมื่นคนที่มอบโอกาสและความไว้วางใจให้มีส่วนร่วมสร้างสรรค์ผลงาน ทำให้เห็นถึงความสำคัญของการทดลองสิ่งใหม่ๆ การเรียนรู้จากความล้มเหลว และการปรับตัวอย่างรวดเร็ว ซึ่งทำให้เกิดการพัฒนาสร้างการเติบโตนับ 10 เท่า (10X) และการปรับปรุง - พัฒนาอย่างต่อเนื่อง หนังสือเล่มนี้เหมาะสำหรับผู้นำทีม ผู้จัดการ ผู้บริหาร เจ้าของธุรกิจ และผู้ก่อตั้ง ที่ต้องการพัฒนา ทีมงาน หน่วยงาน และองค์กร ควบคู่กับการพัฒนาตนเอง ให้เป็นผู้สร้างการเติบโตอย่างก้าวกระโดด โดยผู้อ่านจะได้เรียนรู้กลยุทธ์และเทคนิคในการ "ล้มให้เร็ว" และ "สำเร็จให้สุด" ภายในเล่ม ผู้อ่านจะได้พบกับ 1. เครื่องมือและเทคนิค ที่จะช่วยให้คุณ "ล้ม" อุปสรรคต่างๆ ไม่ว่าจะเป็นความกลัวความล้มเหลว การขาดความคิดสร้างสรรค์ หรือวัฒนธรรมองค์กรที่ไม่เอื้อต่อต่อการเปลี่ยนแปลง 2. กลยุทธ์ในการ "เร่ง" สู่ความสำเร็จในแบบ 10X ด้วยการปรับตัวให้ทันกับการเปลี่ยนแปลง และการพัฒนาศักยภาพของบุคคล ทีม หน่วยงาน และองค์กร ด้วยเนื้อหาที่เข้มขันแต่เข้าใจง่าย ผู้อ่านจะได้เรียนรู้วิธีคิดและวิธีปฏิบัติแบบใหม่ๆ ที่จะช่วย "ปลดล็อก" ศักยภาพที่ซ่อนอยู่ภายในตัวคุณและองค์กร ไม่ว่าคุณจะกำลังเผชิญกับความท้าทายใดในชีวิต และธุรกิจการงาน หากคุณพร้อมที่จะก้าวข้ามขีดจำกัดเดิมๆ และพุ่งทะยานสู่ความสำเร็จที่ยิ่งใหญ่กว่าเดิม ด้วยการถอดแบบความสำเร็จแบบ "Fall Fast, Succeed More ล้มให้เร็ว สำเร็จให้สุด" ราคา 299 บาท มีจำหน่ายที่ร้านหนังสือชั้นนำทั่วประเทศตั้งแต่วันที่ 21 เมษายน นี้เป็นต้นไป หรือสั่งซื้อทางออนไลน์ได้ที่ www.wishbookmaker.com สั่งซื้อจำนวนมากติดต่อที่ 02 – 418 - 2885 ชมบรรยากาศการเปิดตัวหนังสือได้ที่ #FailFastSucceedMore #ล้มให้เร็วสำเร็จให้สุด #เพราะความล้มเหลวคือจิ๊กซอร์หนึ่งของความสำเร็จ #เผยเทคนิคล้มอย่างไรให้สำเร็จได้อย่างสุดๆ0 ความคิดเห็น 0 การแบ่งปัน 1360 มุมมอง 0 รีวิว - 0 ความคิดเห็น 0 การแบ่งปัน 74 มุมมอง 0 รีวิว

- 0 ความคิดเห็น 0 การแบ่งปัน 79 มุมมอง 0 รีวิว

- 0 ความคิดเห็น 0 การแบ่งปัน 285 มุมมอง 3 0 รีวิว

- เล่นน้ำสงกรานต์ ยังไง ให้หน้าไม่พัง??!! #look@me #lookatmebyBP

direct IG Instagram: lookatmebybp facebook fanpage: Look At Me by BP

LINE OFFICIAL: @lookatme_bp

Tiktok: look@me by BP

Shopee:look@me by BP.

https://th.shp.ee/YtwyjJb

ทางลัดสู่ Shopee ค่ะเล่นน้ำสงกรานต์ ยังไง ให้หน้าไม่พัง??!! #look@me #lookatmebyBP direct IG Instagram: lookatmebybp facebook fanpage: Look At Me by BP LINE OFFICIAL: @lookatme_bp Tiktok: look@me by BP Shopee:look@me by BP. https://th.shp.ee/YtwyjJb ทางลัดสู่ Shopee ค่ะ0 ความคิดเห็น 0 การแบ่งปัน 584 มุมมอง 2 0 รีวิว1

- เมื่อวันที่ 12 เมษายน 2568 เวลา 12.30 น. นายแพทย์ เฉก ธนะสิริ ได้ถึงแก่กรรมอย่างสงบที่บ้านพัก สิริอายุ 99 ปี ทั้งนี้ นายแพทย์ เฉก ได้แสดงความประสงค์บริจาคร่างกายให้แก่โรงพยาบาลศิริราช เพื่อใช้ในการศึกษาและเป็น ‘อาจารย์ใหญ่’ แก่นักศึกษาแพทย์ ตามเจตนารมณ์ในการอุทิศตนเพื่อวงการแพทย์และสาธารณประโยชน์ จึงงดการจัดพิธีสวดอภิธรรมและพิธีศพรายงานข่าวเพิ่มเติมว่า นายแพทย์ เฉก เกิดเมื่อวันที่ 11 ตุลาคม 2468 ที่กรุงเทพมหานคร เป็นบุตรของหลวงจินดาสหกิจ (ละม้าย ธนะสิริ) กับนางประวัติ จินดาสหกิจ (สกุลเดิม สหัสสานนท์) สมรสกับแพทย์หญิง วิลิศ วีรานุวัตติ์ มีบุตรสาวชื่อ เฉลยลัคน์นายแพทย์ เฉก จบการศึกษาจากโรงเรียนเทพศิรินทร์ โรงเรียนสวนกุหลาบวิทยาลัย ปริญญาตรีคณะแพทยศาสตร์ศิริราชพยาบาล มหาวิทยาลัยมหิดล ปริญญาโทคณะสาธารณสุขศาสตร์ มหาวิทยาลัยมหิดล และศึกษาต่อด้านสาธารณสุขศาสตร์ ที่มหาวิทยาลัยจอนส์ฮอปกินส์ รัฐแมริแลนด์ สหรัฐอเมริกานายแพทย์ เฉก รับราชการกองควบคุมกามโรคและคุดทะราด กรมอนามัย เป็นนายแพทย์อนามัยจังหวัดนครราชสีมา เป็นผู้อำนวยการสำนักอนามัย (นักบริหาร 10) กรุงเทพมหานคร และเป็นรองปลัดกรุงเทพมหานคร (นักบริหาร 10) เคยได้รับแต่งตั้งเป็นสมาชิกสภานิติบัญญัติแห่งชาติ ในปี พ.ศ. 2516 กรรมการอำนวยการสภาเศรษฐกิจและสังคมแห่งชาติ กรรมการวางแผนสาธารณสุขแห่งชาติ กรรมการอำนวยการสภาสังคมสงเคราะห์แห่งประเทศไทย นายกสมาคมวางแผนครอบครัวแห่งประเทศไทย นายกสมาคมศิษย์เก่าแพทย์ศิริราช ผู้ก่อตั้งมูลนิธิฟื้นฟูส่งเสริมการแพทย์ไทยเดิม และได้รับรางวัลมหิดลทยากร จาก สมาคมศิษย์เก่ามหาวิทยาลัยมหิดล ประจำปี พ.ศ. 2546 เจ้าของรางวัลนราธิป ประจำปี พ.ศ. 2549 และรางวัลผู้สูงอายุแห่งชาติ ประจำปี 2564 ของกรมกิจการผู้สูงอายุ และผู้เขียนหนังสือ ‘อายุ 120 ปี ทำไมจะทำให้ไม่ได้’เมื่อวันที่ 12 เมษายน 2568 เวลา 12.30 น. นายแพทย์ เฉก ธนะสิริ ได้ถึงแก่กรรมอย่างสงบที่บ้านพัก สิริอายุ 99 ปี ทั้งนี้ นายแพทย์ เฉก ได้แสดงความประสงค์บริจาคร่างกายให้แก่โรงพยาบาลศิริราช เพื่อใช้ในการศึกษาและเป็น ‘อาจารย์ใหญ่’ แก่นักศึกษาแพทย์ ตามเจตนารมณ์ในการอุทิศตนเพื่อวงการแพทย์และสาธารณประโยชน์ จึงงดการจัดพิธีสวดอภิธรรมและพิธีศพรายงานข่าวเพิ่มเติมว่า นายแพทย์ เฉก เกิดเมื่อวันที่ 11 ตุลาคม 2468 ที่กรุงเทพมหานคร เป็นบุตรของหลวงจินดาสหกิจ (ละม้าย ธนะสิริ) กับนางประวัติ จินดาสหกิจ (สกุลเดิม สหัสสานนท์) สมรสกับแพทย์หญิง วิลิศ วีรานุวัตติ์ มีบุตรสาวชื่อ เฉลยลัคน์นายแพทย์ เฉก จบการศึกษาจากโรงเรียนเทพศิรินทร์ โรงเรียนสวนกุหลาบวิทยาลัย ปริญญาตรีคณะแพทยศาสตร์ศิริราชพยาบาล มหาวิทยาลัยมหิดล ปริญญาโทคณะสาธารณสุขศาสตร์ มหาวิทยาลัยมหิดล และศึกษาต่อด้านสาธารณสุขศาสตร์ ที่มหาวิทยาลัยจอนส์ฮอปกินส์ รัฐแมริแลนด์ สหรัฐอเมริกานายแพทย์ เฉก รับราชการกองควบคุมกามโรคและคุดทะราด กรมอนามัย เป็นนายแพทย์อนามัยจังหวัดนครราชสีมา เป็นผู้อำนวยการสำนักอนามัย (นักบริหาร 10) กรุงเทพมหานคร และเป็นรองปลัดกรุงเทพมหานคร (นักบริหาร 10) เคยได้รับแต่งตั้งเป็นสมาชิกสภานิติบัญญัติแห่งชาติ ในปี พ.ศ. 2516 กรรมการอำนวยการสภาเศรษฐกิจและสังคมแห่งชาติ กรรมการวางแผนสาธารณสุขแห่งชาติ กรรมการอำนวยการสภาสังคมสงเคราะห์แห่งประเทศไทย นายกสมาคมวางแผนครอบครัวแห่งประเทศไทย นายกสมาคมศิษย์เก่าแพทย์ศิริราช ผู้ก่อตั้งมูลนิธิฟื้นฟูส่งเสริมการแพทย์ไทยเดิม และได้รับรางวัลมหิดลทยากร จาก สมาคมศิษย์เก่ามหาวิทยาลัยมหิดล ประจำปี พ.ศ. 2546 เจ้าของรางวัลนราธิป ประจำปี พ.ศ. 2549 และรางวัลผู้สูงอายุแห่งชาติ ประจำปี 2564 ของกรมกิจการผู้สูงอายุ และผู้เขียนหนังสือ ‘อายุ 120 ปี ทำไมจะทำให้ไม่ได้’0 ความคิดเห็น 0 การแบ่งปัน 1055 มุมมอง 0 รีวิว

- https://youtube.com/shorts/QfJQU4x118M?si=M7ils1Nd03NRkbcI0 ความคิดเห็น 0 การแบ่งปัน 100 มุมมอง 0 รีวิว

- https://youtube.com/shorts/ymI6gUjKDl8?si=k-WG2Ed_sCfW-Y2v0 ความคิดเห็น 0 การแบ่งปัน 172 มุมมอง 0 รีวิว

- https://youtube.com/shorts/Uvg63ZO2dc8?si=PhwDSKqA7S0nQ18u0 ความคิดเห็น 0 การแบ่งปัน 88 มุมมอง 0 รีวิว

- https://youtube.com/shorts/tVfF2Fn4KFI?si=Qx0QG1Tl3VHbe4eB0 ความคิดเห็น 0 การแบ่งปัน 86 มุมมอง 0 รีวิว

- https://youtube.com/shorts/_uhRCdFmnNk?si=muvzk2IEMlsK3Yvz0 ความคิดเห็น 0 การแบ่งปัน 180 มุมมอง 0 รีวิว

- https://youtube.com/shorts/Ru47ns1tB7Y?si=CCGTQMAJG2m88XGe0 ความคิดเห็น 0 การแบ่งปัน 87 มุมมอง 0 รีวิว

- https://youtube.com/shorts/Am9GBE3GVf4?si=W4b-DYxAjMweyBtB0 ความคิดเห็น 0 การแบ่งปัน 146 มุมมอง 0 รีวิว

- https://youtube.com/shorts/d-slfD1nmrk?si=zj7h9RyTZr6HvNIY0 ความคิดเห็น 0 การแบ่งปัน 85 มุมมอง 0 รีวิว

- https://youtu.be/8VdWa37qk-Y?si=EYYJiqvoSUfmc9sl0 ความคิดเห็น 0 การแบ่งปัน 119 มุมมอง 0 รีวิว

- https://youtube.com/shorts/Ma1cEyc8wwM?si=KWyHDZxOwqv2C4Bf0 ความคิดเห็น 0 การแบ่งปัน 120 มุมมอง 0 รีวิว