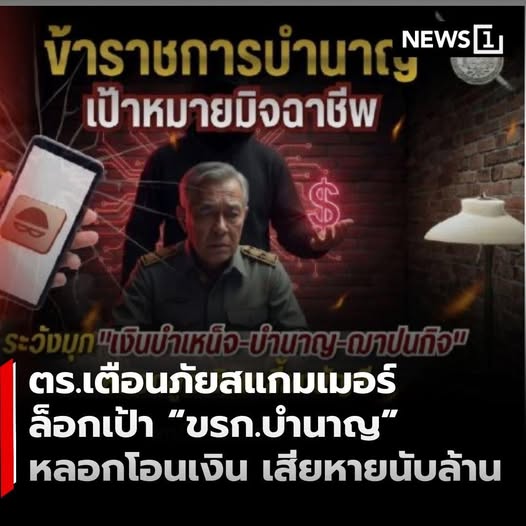

สำนักงานตำรวจแห่งชาติ ออกประกาศเตือนภัยกลุ่มข้าราชการบำนาญและผู้สูงอายุ หลังพบแก๊งสแกมเมอร์ใช้สารพัดอุบายหลอกลวงออนไลน์ โดยเฉพาะในช่วงเดือนธันวาคม มีผู้ตกเป็นเหยื่อจำนวนมาก และเกิดความเสียหายตั้งแต่หลักหมื่นจนถึงเกือบ 1 ล้านบาทต่อราย

.

พล.ต.ท.ยิ่งยศ เทพจำนงค์ โฆษกสำนักงานตำรวจแห่งชาติ เปิดเผยว่า คนร้ายมักแอบอ้างเป็นเจ้าหน้าที่จากหน่วยงานรัฐหรือหน่วยงานด้านสวัสดิการ โทรศัพท์เข้าหาเหยื่อโดยใช้ข้อมูลส่วนตัวที่รั่วไหล เพื่อสร้างความน่าเชื่อถือ ก่อนหลอกให้เพิ่มเพื่อนใน LINE และส่งลิงก์ให้ติดตั้งแอปปลอม ซึ่งเป็นมัลแวร์ควบคุมโทรศัพท์จากระยะไกล

.

กลโกงที่พบบ่อยคือการหลอกให้เหยื่อเปลี่ยนภาษาแอปธนาคารเป็นภาษาอังกฤษ เพื่อให้ผู้สูงอายุสับสนและถูกหลอกให้โอนเงินโดยไม่รู้ตัว จากข้อมูลศูนย์ต่อต้านการฉ้อโกงออนไลน์ พบว่ากลุ่มอายุ 60–74 ปี เป็นเป้าหมายหลักของขบวนการนี้

.

ตำรวจย้ำเตือนประชาชนอย่าหลงเชื่อสายแปลกหน้า ไม่กดลิงก์ ไม่ติดตั้งแอปนอกแหล่งที่เชื่อถือ และห้ามเปลี่ยนภาษาแอปธนาคารตามคำบอก หากสงสัยสามารถติดต่อสายด่วน 1441 หรือโทรแจ้งเหตุ 191 ได้ตลอด 24 ชั่วโมง

.

อ่านต่อ >> https://news1live.com/detail/9680000122657

.

#News1live #News1 #เตือนภัยสแกมเมอร์ #ข้าราชการบำนาญ #ภัยออนไลน์ #หลอกโอนเงิน

.

พล.ต.ท.ยิ่งยศ เทพจำนงค์ โฆษกสำนักงานตำรวจแห่งชาติ เปิดเผยว่า คนร้ายมักแอบอ้างเป็นเจ้าหน้าที่จากหน่วยงานรัฐหรือหน่วยงานด้านสวัสดิการ โทรศัพท์เข้าหาเหยื่อโดยใช้ข้อมูลส่วนตัวที่รั่วไหล เพื่อสร้างความน่าเชื่อถือ ก่อนหลอกให้เพิ่มเพื่อนใน LINE และส่งลิงก์ให้ติดตั้งแอปปลอม ซึ่งเป็นมัลแวร์ควบคุมโทรศัพท์จากระยะไกล

.

กลโกงที่พบบ่อยคือการหลอกให้เหยื่อเปลี่ยนภาษาแอปธนาคารเป็นภาษาอังกฤษ เพื่อให้ผู้สูงอายุสับสนและถูกหลอกให้โอนเงินโดยไม่รู้ตัว จากข้อมูลศูนย์ต่อต้านการฉ้อโกงออนไลน์ พบว่ากลุ่มอายุ 60–74 ปี เป็นเป้าหมายหลักของขบวนการนี้

.

ตำรวจย้ำเตือนประชาชนอย่าหลงเชื่อสายแปลกหน้า ไม่กดลิงก์ ไม่ติดตั้งแอปนอกแหล่งที่เชื่อถือ และห้ามเปลี่ยนภาษาแอปธนาคารตามคำบอก หากสงสัยสามารถติดต่อสายด่วน 1441 หรือโทรแจ้งเหตุ 191 ได้ตลอด 24 ชั่วโมง

.

อ่านต่อ >> https://news1live.com/detail/9680000122657

.

#News1live #News1 #เตือนภัยสแกมเมอร์ #ข้าราชการบำนาญ #ภัยออนไลน์ #หลอกโอนเงิน

สำนักงานตำรวจแห่งชาติ ออกประกาศเตือนภัยกลุ่มข้าราชการบำนาญและผู้สูงอายุ หลังพบแก๊งสแกมเมอร์ใช้สารพัดอุบายหลอกลวงออนไลน์ โดยเฉพาะในช่วงเดือนธันวาคม มีผู้ตกเป็นเหยื่อจำนวนมาก และเกิดความเสียหายตั้งแต่หลักหมื่นจนถึงเกือบ 1 ล้านบาทต่อราย

.

พล.ต.ท.ยิ่งยศ เทพจำนงค์ โฆษกสำนักงานตำรวจแห่งชาติ เปิดเผยว่า คนร้ายมักแอบอ้างเป็นเจ้าหน้าที่จากหน่วยงานรัฐหรือหน่วยงานด้านสวัสดิการ โทรศัพท์เข้าหาเหยื่อโดยใช้ข้อมูลส่วนตัวที่รั่วไหล เพื่อสร้างความน่าเชื่อถือ ก่อนหลอกให้เพิ่มเพื่อนใน LINE และส่งลิงก์ให้ติดตั้งแอปปลอม ซึ่งเป็นมัลแวร์ควบคุมโทรศัพท์จากระยะไกล

.

กลโกงที่พบบ่อยคือการหลอกให้เหยื่อเปลี่ยนภาษาแอปธนาคารเป็นภาษาอังกฤษ เพื่อให้ผู้สูงอายุสับสนและถูกหลอกให้โอนเงินโดยไม่รู้ตัว จากข้อมูลศูนย์ต่อต้านการฉ้อโกงออนไลน์ พบว่ากลุ่มอายุ 60–74 ปี เป็นเป้าหมายหลักของขบวนการนี้

.

ตำรวจย้ำเตือนประชาชนอย่าหลงเชื่อสายแปลกหน้า ไม่กดลิงก์ ไม่ติดตั้งแอปนอกแหล่งที่เชื่อถือ และห้ามเปลี่ยนภาษาแอปธนาคารตามคำบอก หากสงสัยสามารถติดต่อสายด่วน 1441 หรือโทรแจ้งเหตุ 191 ได้ตลอด 24 ชั่วโมง

.

อ่านต่อ >> https://news1live.com/detail/9680000122657

.

#News1live #News1 #เตือนภัยสแกมเมอร์ #ข้าราชการบำนาญ #ภัยออนไลน์ #หลอกโอนเงิน