ลายใบตอง ตอนที่ 2

นิทานเรื่องจริง เรื่อง “ลายใบตอง”

ตอน 2

เบน โรดส์ ที่เริ่มทำงานเป็นมือร่างสุนทรพจน์ให้ โอบามา พณ. ใบตองแห้ง ตั้งแต่สมัยแรก คงจะร่างได้ถูกใจมาก เลยได้เลื่อนชั้น ขึ้นเป็นที่ปรึกษาด้านความมั่นคงประจำคณะทำงานของ พณ.ใบตองแห้ง เบนเพิ่งสารภาพถึงความรู้สึกของเขา เกี่ยวกับการที่อเมริกาตัดสินใจหยุดบีบไข่อียิปต์ ไม่นานมานี้เอง ว่า

…. แล้วเราก็เลยเหมือนยืนอยู่ตรงจุดที่หมาตัวไหนเดินผ่าน ก็ยกขาเยี่ยวรดใส่….

โฮ้ย… ผมชอบใจไอ้เจ้าเบน มาก มึงช่างพูดให้เห็นภาพของอเมริกาผู้ยิ่งใหญ่จริงๆ

….ไม่ใช่แค่เรื่องอียิปต์นะ มันเป็นเรื่องปวดหัวสำหรับพวกเราอย่างมาก เจ้าเบนบ่นต่อ…. การจะคุยกับมหามิตรของอเมริกาในตะวันออกกลางตอนนี้น่ะ เป็นเรื่องน่าหนักใจมาก ไล่ไปตั้งริยาร์ด จนถึง ไคโร มันมีการเปลี่ยนไปแยะ เกี่ยวกับตัวผู้นำประเทศ ก็จากเทศกาลอาหรับสปริงนั่นแหล่ะ อเมริกาจะเอาอะไรกันแน่ ระหว่างประชาธิปไตย สิทธิมนุษยชน กับเรื่องความมั่นคง และผลประโยชน์ ของอเมริกา อเมริกาต้องถ่วงน้ำหนักให้ดี ตัดสินใจให้ชัดจะเอาอะไรนำหน้า….

ไม่ใช่แต่เจ้าเบนที่งง คณะทำงานอีกหลายคน และหน่วยงานอื่นที่ต้องประสานงานใกล้ชิดกับ พณ. ท่านอีกประมาณ 2 โหลกว่า ยังนินทา ว่า พณ. ท่าน น่าจะยังหาเครื่องถ่วงน้ำหนักไม่เจอ พณ. ท่าน เลยออกไปทางพูดเพ้อเจ้อ ใช้ถ้อยคำที่ฟังแล้ว น่าทึ่ง แต่ไม่เป็นสัปปะรดเลยในด้านนโยบาย

…. แล้วพวกเราคนทำงาน ก็เลยมึนสิ ….ตกลง เรากำลังสนับสนุนพวกเผด็จการในตะวันออกกลาง เพื่อให้ผลประโยชน์ของเราปลอดภัยใช่ไหม….

….. เราเข้าใจว่า ตอนเขา (โอบามา) อาสาเข้ามาเป็นประธานาธิบดีรอบแรก เขาพยายามจะแสดงให้โลกเห็นว่า อเมริกาจะไม่ใช้นโยบายแบบคาวบอยบุชอีกแล้ว ไอ้ที่จะยกกองทัพไปปราบพวกเผด็จการไม่มีอีกแล้วนะ เพราะมันไม่ได้ผล มันล้มเหลว เขาบอกว่าจะเปลี่ยนเป็นใช้นโยบาย “สร้าง” โดย “สร้าง” ศักดิ์ศรี ของการเป็นประชาธิปไตย และสิทธิของมนุษยชน…

ย้อนไป เมื่อปี ค.ศ.2009 พณ. ใบตองแห้งไปเยี่ยมอียิปต์ และไปแสดงปาฐกถาให้กับ Muslim world ที่มหาวิทยาลัยไคโรว่า….. เสรีภาพ ความยุติธรรม รัฐบาลที่สุจริต ไม่ใช่เป็นเพียงความคิดที่เลื่อนลอยของอเมริกา แต่มันเป็นสิทธิ ที่มนุษยชาติทั้งหลายสมควรได้รับ และนั่นเป็นเหตุผลที่เราพยายามสนับสนุนให้ทุกแห่งในโลกมีเช่นนั้น…. (ถ้าผู้อ่านท่านใดจะพักไปกินยาแก้คลื่นไส้ เชิญเลยนะครับ)

และในช่วงเทอมแรกของ พณ. ใบตองแห้ง คณะทำงานของ พณ. ท่านจึงวุ่นอยู่กับการที่จะกำหนดนโยบายต่างประเทศของอเมริกา ตามแนวทางปาฐกถาอันน่าประทับใจนั้น

ในที่สุด คณะทำงานก็ออกเอกสารมาชิ้นหนึ่ง เรียกว่า Presidential Study Directive 11 ผมไม่รู้จะแปลว่าอะไรดี มันเหมือนเป็นคำสั่งในการปฏิบัติงาน ตามแนวความคิด ของ พณ. ใบตองแห้ง เอกสารยาวแค่ 18 หน้า แจกให้ทุกหน่วยงานอ่านในเดือนสิงหาคม เมื่อปี ค.ศ.2010 ซึ่งเป็นช่วงเวลา ที่เทศกาลอาหรับสปริงกำลังเริ่ม

ตอนหนึ่งของเอกสารระบุว่า ….ตะวันออกกลาง กำลังเข้าสู่ช่วงวิกฤติ การเปลี่ยนแปลงใหญ่กำลังจะเกิดขึ้น ….น่าดีใจอย่างยิ่ง…. ที่ประชาชนในภูมิภาคเริ่มมีความไม่พอใจ กับการปกครองที่ใช้อำนาจแบบเผด็จการ….

ขณะที่หน่วยงานในอเมริกา กำลังพยายามทำความเข้าใจกับความคิดของท่านใบตองแห้ง เดือนกุมภาพันธ์ ค.ศ.2011 รัฐบาลตูนีเซียก็ถูกโค่นล้ม หลังจากนั้นไม่นาน ที่ไคโร ก็มีผู้คนจำนวนมาก ออกมาชุมนุมขับไล่ประธานาธิบดีมูบารัค

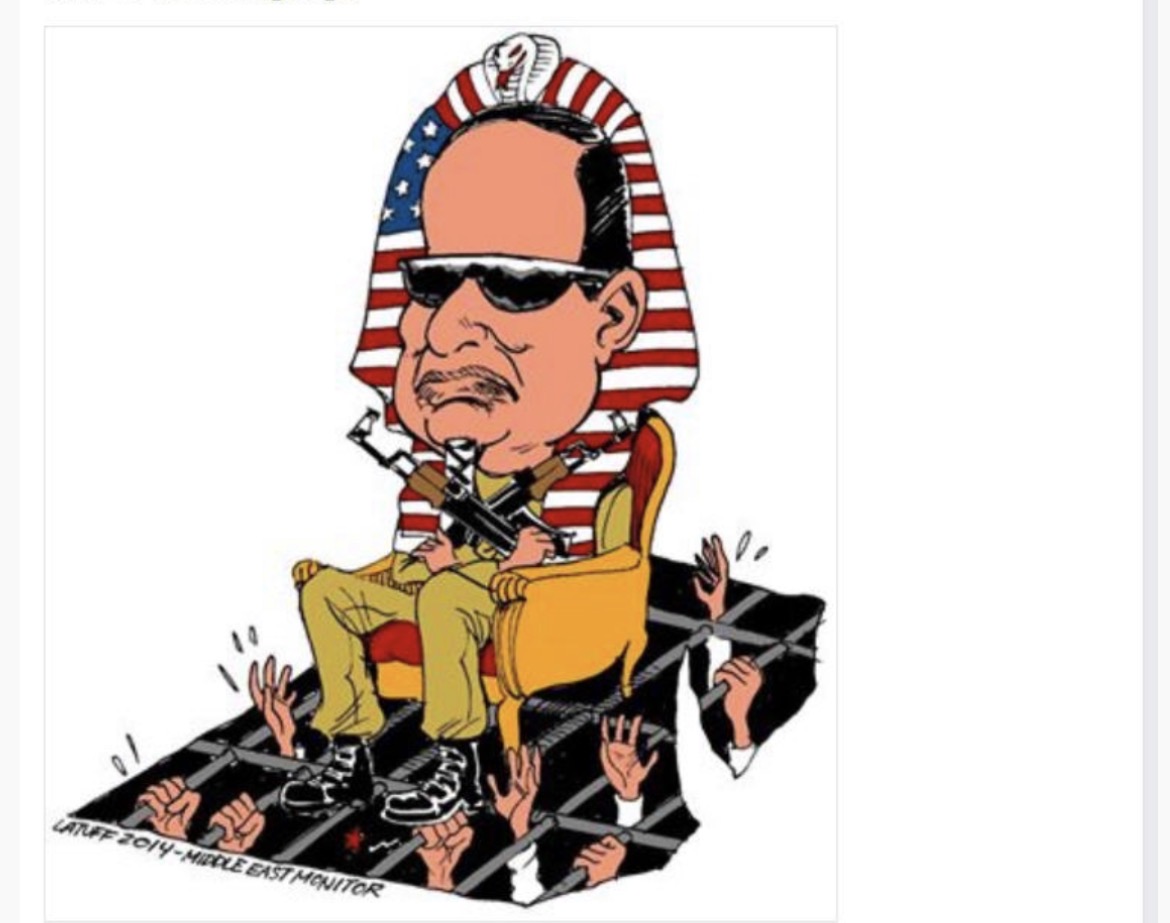

พณ. ใบตองแห้ง แสดงความเห็นใจและสนับสนุน ที่จะให้คนรุ่นใหม่ ที่ใช้อินเตอร์เน็ตเป็นเครื่องสื่อสาร ขึ้นมาปกครอง มากกว่าให้เผด็จการรุ่นเก่า อายุ 82 ที่ปกครองประเทศเหมือนรัฐตำรวจ แต่มูบารัค ก็เป็นพันธมิตรเก่าแก่ของอเมริกา ที่ต่อต้านกลุ่มอิสลามหัวรุนแรงมาตลอด รวมทั้งยอมรับนโยบายสันติภาพกับอิสราเอลตามที่อเมริกาต้องการ และที่สำคัญ มูบารัค เปิดคลองสุเอซให้เพนตากอนใช้งานเหมือนคลองหลังบ้าน….จะหาใครที่ยอมเดินตาม ตูดอเมริกาอย่างนี้ และนานกว่า 30 ปีอย่างเขาง่ายไหม

บรรดาที่ปรึกษารุ่นใหญ่ ต่างแนะนำให้ พณ. ใบตองแห้ง รับความความจริงว่า อเมริกาควรสนับสนุนมูบารัคต่อไป เพราะผลกระทบจากการเลือกผิดกลุ่ม ผิดคนมันอาจจะมากเกินกว่าจะนึกถึง พวกเขาเปรียบเทียบไปถึงสมัยที่ท่านถั่ว ประธานาธิบดี จิมมี คาร์เตอร์ ถีบทิ้งพระเจ้าชาห์ ในปี ค.ศ.1979 และมาให้การสนับสนุนอยาโตเลาะห์โคไมนี ว่าเป็นอย่างไร จำได้ไหม อเมริการับอย่างนั้นอีกได้ไหม…. บรรดาที่ปรึกษารุ่นใหญ่ถาม

แต่ พณ. ใบตองแห้ง ถูกใจคำแนะนำของค่ายเจ้าเบน ที่ในตอนนั้น แนะนำว่า ใหม่กว่า ใสกว่าครับท่าน แล้วคืนวันที่ 11 กุมภาพันธ์ ค.ศ.2011 มูบารัค ก็กลายเป็นอดีต

ไม่ใช่ มูบารัคเท่านั้นที่เป็นอดีต “อำนาจ และอิทธิพล” ของอเมริกาในอียิปต์ ก็มีทีท่าว่า จะกลายเป็นอดีตด้วยเช่นกัน ….

สวัสดีครับ

คนเล่านิทาน

16 ม.ค. 2559

นิทานเรื่องจริง เรื่อง “ลายใบตอง”

ตอน 2

เบน โรดส์ ที่เริ่มทำงานเป็นมือร่างสุนทรพจน์ให้ โอบามา พณ. ใบตองแห้ง ตั้งแต่สมัยแรก คงจะร่างได้ถูกใจมาก เลยได้เลื่อนชั้น ขึ้นเป็นที่ปรึกษาด้านความมั่นคงประจำคณะทำงานของ พณ.ใบตองแห้ง เบนเพิ่งสารภาพถึงความรู้สึกของเขา เกี่ยวกับการที่อเมริกาตัดสินใจหยุดบีบไข่อียิปต์ ไม่นานมานี้เอง ว่า

…. แล้วเราก็เลยเหมือนยืนอยู่ตรงจุดที่หมาตัวไหนเดินผ่าน ก็ยกขาเยี่ยวรดใส่….

โฮ้ย… ผมชอบใจไอ้เจ้าเบน มาก มึงช่างพูดให้เห็นภาพของอเมริกาผู้ยิ่งใหญ่จริงๆ

….ไม่ใช่แค่เรื่องอียิปต์นะ มันเป็นเรื่องปวดหัวสำหรับพวกเราอย่างมาก เจ้าเบนบ่นต่อ…. การจะคุยกับมหามิตรของอเมริกาในตะวันออกกลางตอนนี้น่ะ เป็นเรื่องน่าหนักใจมาก ไล่ไปตั้งริยาร์ด จนถึง ไคโร มันมีการเปลี่ยนไปแยะ เกี่ยวกับตัวผู้นำประเทศ ก็จากเทศกาลอาหรับสปริงนั่นแหล่ะ อเมริกาจะเอาอะไรกันแน่ ระหว่างประชาธิปไตย สิทธิมนุษยชน กับเรื่องความมั่นคง และผลประโยชน์ ของอเมริกา อเมริกาต้องถ่วงน้ำหนักให้ดี ตัดสินใจให้ชัดจะเอาอะไรนำหน้า….

ไม่ใช่แต่เจ้าเบนที่งง คณะทำงานอีกหลายคน และหน่วยงานอื่นที่ต้องประสานงานใกล้ชิดกับ พณ. ท่านอีกประมาณ 2 โหลกว่า ยังนินทา ว่า พณ. ท่าน น่าจะยังหาเครื่องถ่วงน้ำหนักไม่เจอ พณ. ท่าน เลยออกไปทางพูดเพ้อเจ้อ ใช้ถ้อยคำที่ฟังแล้ว น่าทึ่ง แต่ไม่เป็นสัปปะรดเลยในด้านนโยบาย

…. แล้วพวกเราคนทำงาน ก็เลยมึนสิ ….ตกลง เรากำลังสนับสนุนพวกเผด็จการในตะวันออกกลาง เพื่อให้ผลประโยชน์ของเราปลอดภัยใช่ไหม….

….. เราเข้าใจว่า ตอนเขา (โอบามา) อาสาเข้ามาเป็นประธานาธิบดีรอบแรก เขาพยายามจะแสดงให้โลกเห็นว่า อเมริกาจะไม่ใช้นโยบายแบบคาวบอยบุชอีกแล้ว ไอ้ที่จะยกกองทัพไปปราบพวกเผด็จการไม่มีอีกแล้วนะ เพราะมันไม่ได้ผล มันล้มเหลว เขาบอกว่าจะเปลี่ยนเป็นใช้นโยบาย “สร้าง” โดย “สร้าง” ศักดิ์ศรี ของการเป็นประชาธิปไตย และสิทธิของมนุษยชน…

ย้อนไป เมื่อปี ค.ศ.2009 พณ. ใบตองแห้งไปเยี่ยมอียิปต์ และไปแสดงปาฐกถาให้กับ Muslim world ที่มหาวิทยาลัยไคโรว่า….. เสรีภาพ ความยุติธรรม รัฐบาลที่สุจริต ไม่ใช่เป็นเพียงความคิดที่เลื่อนลอยของอเมริกา แต่มันเป็นสิทธิ ที่มนุษยชาติทั้งหลายสมควรได้รับ และนั่นเป็นเหตุผลที่เราพยายามสนับสนุนให้ทุกแห่งในโลกมีเช่นนั้น…. (ถ้าผู้อ่านท่านใดจะพักไปกินยาแก้คลื่นไส้ เชิญเลยนะครับ)

และในช่วงเทอมแรกของ พณ. ใบตองแห้ง คณะทำงานของ พณ. ท่านจึงวุ่นอยู่กับการที่จะกำหนดนโยบายต่างประเทศของอเมริกา ตามแนวทางปาฐกถาอันน่าประทับใจนั้น

ในที่สุด คณะทำงานก็ออกเอกสารมาชิ้นหนึ่ง เรียกว่า Presidential Study Directive 11 ผมไม่รู้จะแปลว่าอะไรดี มันเหมือนเป็นคำสั่งในการปฏิบัติงาน ตามแนวความคิด ของ พณ. ใบตองแห้ง เอกสารยาวแค่ 18 หน้า แจกให้ทุกหน่วยงานอ่านในเดือนสิงหาคม เมื่อปี ค.ศ.2010 ซึ่งเป็นช่วงเวลา ที่เทศกาลอาหรับสปริงกำลังเริ่ม

ตอนหนึ่งของเอกสารระบุว่า ….ตะวันออกกลาง กำลังเข้าสู่ช่วงวิกฤติ การเปลี่ยนแปลงใหญ่กำลังจะเกิดขึ้น ….น่าดีใจอย่างยิ่ง…. ที่ประชาชนในภูมิภาคเริ่มมีความไม่พอใจ กับการปกครองที่ใช้อำนาจแบบเผด็จการ….

ขณะที่หน่วยงานในอเมริกา กำลังพยายามทำความเข้าใจกับความคิดของท่านใบตองแห้ง เดือนกุมภาพันธ์ ค.ศ.2011 รัฐบาลตูนีเซียก็ถูกโค่นล้ม หลังจากนั้นไม่นาน ที่ไคโร ก็มีผู้คนจำนวนมาก ออกมาชุมนุมขับไล่ประธานาธิบดีมูบารัค

พณ. ใบตองแห้ง แสดงความเห็นใจและสนับสนุน ที่จะให้คนรุ่นใหม่ ที่ใช้อินเตอร์เน็ตเป็นเครื่องสื่อสาร ขึ้นมาปกครอง มากกว่าให้เผด็จการรุ่นเก่า อายุ 82 ที่ปกครองประเทศเหมือนรัฐตำรวจ แต่มูบารัค ก็เป็นพันธมิตรเก่าแก่ของอเมริกา ที่ต่อต้านกลุ่มอิสลามหัวรุนแรงมาตลอด รวมทั้งยอมรับนโยบายสันติภาพกับอิสราเอลตามที่อเมริกาต้องการ และที่สำคัญ มูบารัค เปิดคลองสุเอซให้เพนตากอนใช้งานเหมือนคลองหลังบ้าน….จะหาใครที่ยอมเดินตาม ตูดอเมริกาอย่างนี้ และนานกว่า 30 ปีอย่างเขาง่ายไหม

บรรดาที่ปรึกษารุ่นใหญ่ ต่างแนะนำให้ พณ. ใบตองแห้ง รับความความจริงว่า อเมริกาควรสนับสนุนมูบารัคต่อไป เพราะผลกระทบจากการเลือกผิดกลุ่ม ผิดคนมันอาจจะมากเกินกว่าจะนึกถึง พวกเขาเปรียบเทียบไปถึงสมัยที่ท่านถั่ว ประธานาธิบดี จิมมี คาร์เตอร์ ถีบทิ้งพระเจ้าชาห์ ในปี ค.ศ.1979 และมาให้การสนับสนุนอยาโตเลาะห์โคไมนี ว่าเป็นอย่างไร จำได้ไหม อเมริการับอย่างนั้นอีกได้ไหม…. บรรดาที่ปรึกษารุ่นใหญ่ถาม

แต่ พณ. ใบตองแห้ง ถูกใจคำแนะนำของค่ายเจ้าเบน ที่ในตอนนั้น แนะนำว่า ใหม่กว่า ใสกว่าครับท่าน แล้วคืนวันที่ 11 กุมภาพันธ์ ค.ศ.2011 มูบารัค ก็กลายเป็นอดีต

ไม่ใช่ มูบารัคเท่านั้นที่เป็นอดีต “อำนาจ และอิทธิพล” ของอเมริกาในอียิปต์ ก็มีทีท่าว่า จะกลายเป็นอดีตด้วยเช่นกัน ….

สวัสดีครับ

คนเล่านิทาน

16 ม.ค. 2559

ลายใบตอง ตอนที่ 2

นิทานเรื่องจริง เรื่อง “ลายใบตอง”

ตอน 2

เบน โรดส์ ที่เริ่มทำงานเป็นมือร่างสุนทรพจน์ให้ โอบามา พณ. ใบตองแห้ง ตั้งแต่สมัยแรก คงจะร่างได้ถูกใจมาก เลยได้เลื่อนชั้น ขึ้นเป็นที่ปรึกษาด้านความมั่นคงประจำคณะทำงานของ พณ.ใบตองแห้ง เบนเพิ่งสารภาพถึงความรู้สึกของเขา เกี่ยวกับการที่อเมริกาตัดสินใจหยุดบีบไข่อียิปต์ ไม่นานมานี้เอง ว่า

…. แล้วเราก็เลยเหมือนยืนอยู่ตรงจุดที่หมาตัวไหนเดินผ่าน ก็ยกขาเยี่ยวรดใส่….

โฮ้ย… ผมชอบใจไอ้เจ้าเบน มาก มึงช่างพูดให้เห็นภาพของอเมริกาผู้ยิ่งใหญ่จริงๆ

….ไม่ใช่แค่เรื่องอียิปต์นะ มันเป็นเรื่องปวดหัวสำหรับพวกเราอย่างมาก เจ้าเบนบ่นต่อ…. การจะคุยกับมหามิตรของอเมริกาในตะวันออกกลางตอนนี้น่ะ เป็นเรื่องน่าหนักใจมาก ไล่ไปตั้งริยาร์ด จนถึง ไคโร มันมีการเปลี่ยนไปแยะ เกี่ยวกับตัวผู้นำประเทศ ก็จากเทศกาลอาหรับสปริงนั่นแหล่ะ อเมริกาจะเอาอะไรกันแน่ ระหว่างประชาธิปไตย สิทธิมนุษยชน กับเรื่องความมั่นคง และผลประโยชน์ ของอเมริกา อเมริกาต้องถ่วงน้ำหนักให้ดี ตัดสินใจให้ชัดจะเอาอะไรนำหน้า….

ไม่ใช่แต่เจ้าเบนที่งง คณะทำงานอีกหลายคน และหน่วยงานอื่นที่ต้องประสานงานใกล้ชิดกับ พณ. ท่านอีกประมาณ 2 โหลกว่า ยังนินทา ว่า พณ. ท่าน น่าจะยังหาเครื่องถ่วงน้ำหนักไม่เจอ พณ. ท่าน เลยออกไปทางพูดเพ้อเจ้อ ใช้ถ้อยคำที่ฟังแล้ว น่าทึ่ง แต่ไม่เป็นสัปปะรดเลยในด้านนโยบาย

…. แล้วพวกเราคนทำงาน ก็เลยมึนสิ ….ตกลง เรากำลังสนับสนุนพวกเผด็จการในตะวันออกกลาง เพื่อให้ผลประโยชน์ของเราปลอดภัยใช่ไหม….

….. เราเข้าใจว่า ตอนเขา (โอบามา) อาสาเข้ามาเป็นประธานาธิบดีรอบแรก เขาพยายามจะแสดงให้โลกเห็นว่า อเมริกาจะไม่ใช้นโยบายแบบคาวบอยบุชอีกแล้ว ไอ้ที่จะยกกองทัพไปปราบพวกเผด็จการไม่มีอีกแล้วนะ เพราะมันไม่ได้ผล มันล้มเหลว เขาบอกว่าจะเปลี่ยนเป็นใช้นโยบาย “สร้าง” โดย “สร้าง” ศักดิ์ศรี ของการเป็นประชาธิปไตย และสิทธิของมนุษยชน…

ย้อนไป เมื่อปี ค.ศ.2009 พณ. ใบตองแห้งไปเยี่ยมอียิปต์ และไปแสดงปาฐกถาให้กับ Muslim world ที่มหาวิทยาลัยไคโรว่า….. เสรีภาพ ความยุติธรรม รัฐบาลที่สุจริต ไม่ใช่เป็นเพียงความคิดที่เลื่อนลอยของอเมริกา แต่มันเป็นสิทธิ ที่มนุษยชาติทั้งหลายสมควรได้รับ และนั่นเป็นเหตุผลที่เราพยายามสนับสนุนให้ทุกแห่งในโลกมีเช่นนั้น…. (ถ้าผู้อ่านท่านใดจะพักไปกินยาแก้คลื่นไส้ เชิญเลยนะครับ)

และในช่วงเทอมแรกของ พณ. ใบตองแห้ง คณะทำงานของ พณ. ท่านจึงวุ่นอยู่กับการที่จะกำหนดนโยบายต่างประเทศของอเมริกา ตามแนวทางปาฐกถาอันน่าประทับใจนั้น

ในที่สุด คณะทำงานก็ออกเอกสารมาชิ้นหนึ่ง เรียกว่า Presidential Study Directive 11 ผมไม่รู้จะแปลว่าอะไรดี มันเหมือนเป็นคำสั่งในการปฏิบัติงาน ตามแนวความคิด ของ พณ. ใบตองแห้ง เอกสารยาวแค่ 18 หน้า แจกให้ทุกหน่วยงานอ่านในเดือนสิงหาคม เมื่อปี ค.ศ.2010 ซึ่งเป็นช่วงเวลา ที่เทศกาลอาหรับสปริงกำลังเริ่ม

ตอนหนึ่งของเอกสารระบุว่า ….ตะวันออกกลาง กำลังเข้าสู่ช่วงวิกฤติ การเปลี่ยนแปลงใหญ่กำลังจะเกิดขึ้น ….น่าดีใจอย่างยิ่ง…. ที่ประชาชนในภูมิภาคเริ่มมีความไม่พอใจ กับการปกครองที่ใช้อำนาจแบบเผด็จการ….

ขณะที่หน่วยงานในอเมริกา กำลังพยายามทำความเข้าใจกับความคิดของท่านใบตองแห้ง เดือนกุมภาพันธ์ ค.ศ.2011 รัฐบาลตูนีเซียก็ถูกโค่นล้ม หลังจากนั้นไม่นาน ที่ไคโร ก็มีผู้คนจำนวนมาก ออกมาชุมนุมขับไล่ประธานาธิบดีมูบารัค

พณ. ใบตองแห้ง แสดงความเห็นใจและสนับสนุน ที่จะให้คนรุ่นใหม่ ที่ใช้อินเตอร์เน็ตเป็นเครื่องสื่อสาร ขึ้นมาปกครอง มากกว่าให้เผด็จการรุ่นเก่า อายุ 82 ที่ปกครองประเทศเหมือนรัฐตำรวจ แต่มูบารัค ก็เป็นพันธมิตรเก่าแก่ของอเมริกา ที่ต่อต้านกลุ่มอิสลามหัวรุนแรงมาตลอด รวมทั้งยอมรับนโยบายสันติภาพกับอิสราเอลตามที่อเมริกาต้องการ และที่สำคัญ มูบารัค เปิดคลองสุเอซให้เพนตากอนใช้งานเหมือนคลองหลังบ้าน….จะหาใครที่ยอมเดินตาม ตูดอเมริกาอย่างนี้ และนานกว่า 30 ปีอย่างเขาง่ายไหม

บรรดาที่ปรึกษารุ่นใหญ่ ต่างแนะนำให้ พณ. ใบตองแห้ง รับความความจริงว่า อเมริกาควรสนับสนุนมูบารัคต่อไป เพราะผลกระทบจากการเลือกผิดกลุ่ม ผิดคนมันอาจจะมากเกินกว่าจะนึกถึง พวกเขาเปรียบเทียบไปถึงสมัยที่ท่านถั่ว ประธานาธิบดี จิมมี คาร์เตอร์ ถีบทิ้งพระเจ้าชาห์ ในปี ค.ศ.1979 และมาให้การสนับสนุนอยาโตเลาะห์โคไมนี ว่าเป็นอย่างไร จำได้ไหม อเมริการับอย่างนั้นอีกได้ไหม…. บรรดาที่ปรึกษารุ่นใหญ่ถาม

แต่ พณ. ใบตองแห้ง ถูกใจคำแนะนำของค่ายเจ้าเบน ที่ในตอนนั้น แนะนำว่า ใหม่กว่า ใสกว่าครับท่าน แล้วคืนวันที่ 11 กุมภาพันธ์ ค.ศ.2011 มูบารัค ก็กลายเป็นอดีต

ไม่ใช่ มูบารัคเท่านั้นที่เป็นอดีต “อำนาจ และอิทธิพล” ของอเมริกาในอียิปต์ ก็มีทีท่าว่า จะกลายเป็นอดีตด้วยเช่นกัน ….

สวัสดีครับ

คนเล่านิทาน

16 ม.ค. 2559

0 ความคิดเห็น

0 การแบ่งปัน

5 มุมมอง

0 รีวิว