🩷 รวมข่าวจากเวบ TechRadar 🩷

#รวมข่าวIT #20260106 #TechRadar What the post‑quantum shift means for your security strategy

ยุคควอนตัมกำลังคืบคลานเข้ามาใกล้กว่าที่คิด ทำให้ระบบความปลอดภัยอินเทอร์เน็ตอย่าง TLS เสี่ยงต่อการถูกเจาะด้วยพลังประมวลผลระดับใหม่ที่สามารถถอดรหัสข้อมูลย้อนหลังได้ ส่งผลให้ธุรกิจและองค์กรต้องเร่งเปลี่ยนผ่านสู่การเข้ารหัสแบบทนทานต่อควอนตัม เช่น ML‑KEM และโซลูชัน hybrid TLS เพื่อป้องกันข้อมูลระยะยาวก่อนที่ผู้โจมตีจะได้เปรียบในวันที่ควอนตัมพร้อมใช้งานจริง

https://www.techradar.com/pro/what-the-post-quantum-shift-means-for-your-security-strategy Data sovereignty: not just an issue for governments

ความกังวลเรื่องอธิปไตยข้อมูลพุ่งสูงขึ้นทั่วโลก เมื่อข้อมูลจำนวนมหาศาลถูกเก็บและประมวลผลข้ามพรมแดน ทำให้องค์กรทุกภาคส่วน—from โรงพยาบาลไปจนถึงระบบขนส่ง—เสี่ยงต่อการถูกควบคุมโดยกฎหมายต่างประเทศ จึงเกิดกระแสหันมาใช้ sovereign cloud และโครงสร้างพื้นฐานที่อยู่ภายใต้กฎหมายท้องถิ่น เพื่อปกป้องความเป็นส่วนตัว ความมั่นคง และความเชื่อมั่นของผู้ใช้ในระยะยาว

https://www.techradar.com/pro/data-sovereignty-not-just-an-issue-for-governments Nearly half a million patients exposed in healthcare breach

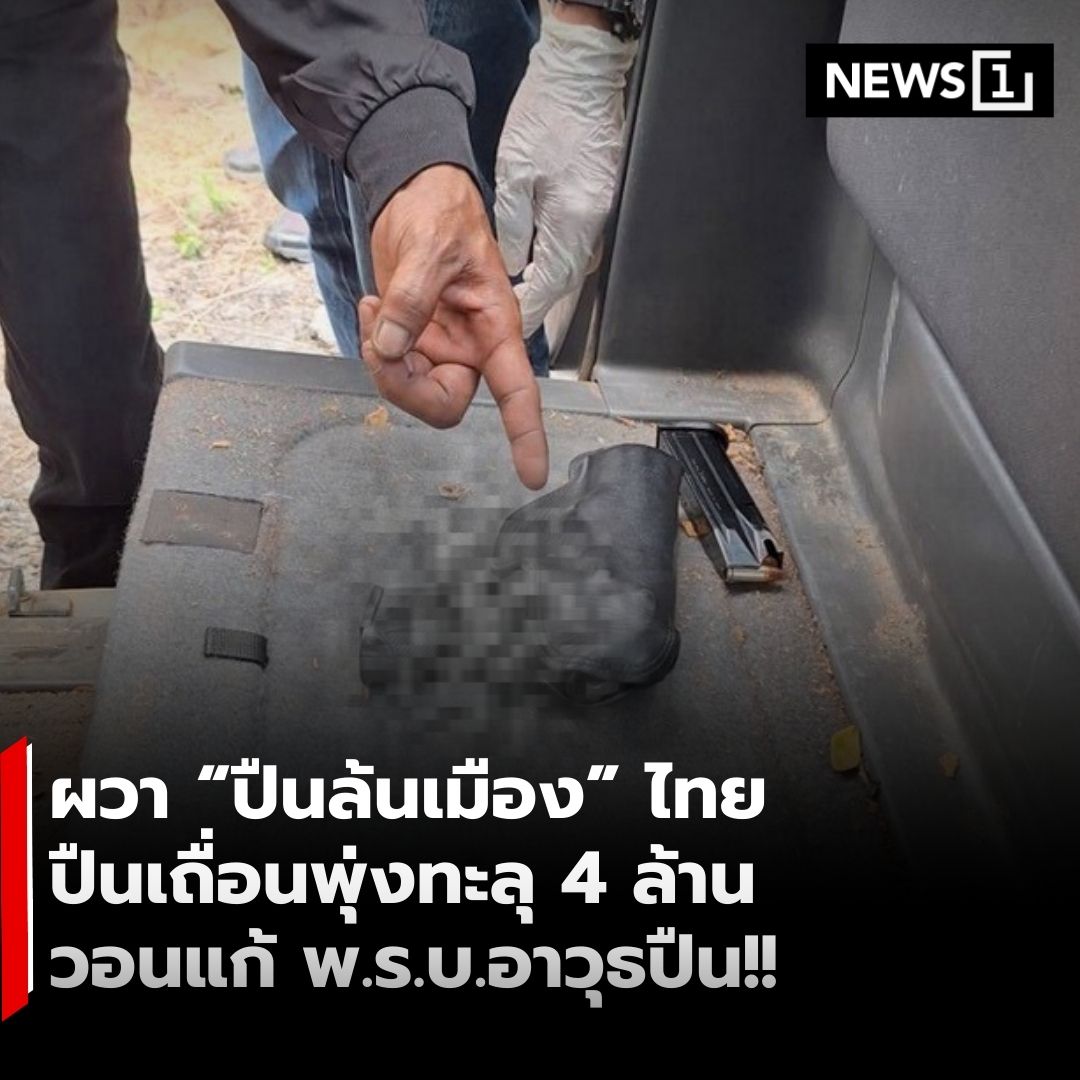

การโจมตีไซเบอร์ต่อ Covenant Health กลายเป็นเหตุร้ายแรงกว่าที่คาด เมื่อจำนวนผู้ป่วยที่ข้อมูลรั่วไหลพุ่งจาก 8,000 เป็นเกือบ 500,000 ราย โดยข้อมูลที่ถูกขโมยรวมถึงชื่อ ที่อยู่ วันเกิด หมายเลขประกันสุขภาพ ไปจนถึงประวัติการรักษา ซึ่งถูกกลุ่ม Qilin นำไปเผยแพร่ ทำให้ผู้เสียหายเสี่ยงต่อการถูกขโมยตัวตนและฉ้อโกงในอนาคต แม้องค์กรจะเริ่มเสนอการป้องกันตัวตนให้ฟรีก็ตาม

https://www.techradar.com/pro/security/nearly-half-a-million-patients-exposed-in-healthcare-breach-heres-what-we-know Battle of the OLEDs: LG and Samsung both unveil 4,500‑nit panels

LG และ Samsung เปิดศึกจอ OLED รุ่นใหม่ที่อ้างว่าสามารถดันความสว่างสูงสุดถึง 4,500 นิต ซึ่งถือเป็นก้าวกระโดดครั้งใหญ่ของอุตสาหกรรม แม้ตัวเลขนี้จะเป็นค่าที่เกิดขึ้นเฉพาะในห้องแล็บและความสว่างจริงในทีวีจะต่ำกว่านั้น แต่ก็ยังถือว่าเป็นการยกระดับคุณภาพภาพอย่างชัดเจน และเป็นสัญญาณว่าทีวีรุ่นปี 2026 จะสว่าง คม และสะท้อนแสงน้อยกว่าเดิมมาก

https://www.techradar.com/televisions/battle-of-the-oleds-lg-and-samsung-both-unveil-panels-with-4-500-nit-brightness-claims-but-theres-a-catch Grok รุกตลาดองค์กรเต็มตัวด้วยแผน Business และ Enterprise

xAI เปิดตัว Grok เวอร์ชัน Business และ Enterprise ที่มาพร้อมมาตรการความปลอดภัยเข้มขึ้น ไม่ใช้ข้อมูลลูกค้าฝึกโมเดล และรองรับการเชื่อมต่อกับบริการอย่าง Google Drive เพื่อดึงดูดองค์กรที่ต้องการทางเลือกใหม่แทน ChatGPT หรือ Gemini โดยมีฟีเจอร์จัดการทีม การตรวจสอบความปลอดภัย และตัวเลือกเข้ารหัสระดับองค์กร พร้อมค่าบริการเริ่มต้น 30 ดอลลาร์ต่อผู้ใช้ต่อเดือน ซึ่งเทียบเท่าคู่แข่งโดยตรงของตลาด AI ระดับธุรกิจ

https://www.techradar.com/pro/elon-musk-goes-all-in-on-smbs-with-new-grok-enterprise-and-business-offerings กล้องแอ็กชัน 8K ตัวจิ๋วจาก Leaptic ท้าชน DJI

บริษัทจีนหน้าใหม่ Leaptic เตรียมเปิดตัวกล้องแอ็กชันขนาดเล็กแบบโมดูลาร์ที่รองรับวิดีโอ 8K ในงาน CES 2026 ซึ่งดีไซน์คล้าย DJI Osmo Nano และมาพร้อมฟีเจอร์ AI เช่น การตรวจจับวัตถุ การสั่งงานด้วยเสียง และระบบตัดต่ออัตโนมัติ ทำให้ตลาดกล้องพกพาอาจร้อนแรงขึ้นเมื่อผู้เล่นรายใหม่พร้อมท้าชน DJI และ Insta360 แบบเต็มตัว

https://www.techradar.com/cameras/action-cameras/djis-tiny-action-cam-will-soon-get-a-big-8k-rival-from-a-mysterious-chinese-company วิกฤต RAM ฉุดตลาดการ์ดจอ RTX 5000 ขาดตลาด–ราคาพุ่ง

รายงานจากผู้ขายในยุโรปเผยว่า GPU ตระกูล Nvidia RTX 5000 หลายรุ่นเริ่มขาดตลาดเพราะวิกฤตหน่วยความจำ GDDR7 ที่ถูกแย่งไปใช้ในงาน AI ส่งผลให้รุ่นท็อปอย่าง RTX 5080 และ 5090 ราคาพุ่งเกิน MSRP อย่างหนัก และอาจทำให้ตลาดกลับไปสู่ยุคขาดแคลนแบบช่วงโควิด หากสถานการณ์ RAM ยังไม่คลี่คลายเร็ว ๆ นี้

https://www.techradar.com/computing/gpu/pc-gamers-face-a-miserable-new-year-as-nvidia-rtx-5000-gpus-are-reportedly-hit-by-shortages-due-to-ram-crisis 8BitDo FlipPad คอนโทรลเลอร์พับได้สำหรับเล่นเกมเรโทรบนมือถือ

8BitDo เปิดตัว FlipPad คอนโทรลเลอร์แบบเสียบ USB‑C ที่ออกแบบมาเพื่อการเล่นเกมเรโทรบนมือถือโดยเฉพาะ มาพร้อมปุ่ม D‑pad และปุ่มพื้นฐานโดยไม่มีอนาล็อก ทำให้เหมาะกับเกมคลาสสิกหรือแอปอีมูเลชัน และจะเปิดตัวครั้งแรกในงาน CES 2026 ก่อนวางขายช่วงซัมเมอร์ปีเดียวกัน รองรับทั้ง iPhone และ Android

https://www.techradar.com/gaming/8bitdos-flippad-controller-could-be-a-great-way-to-play-retro-games-on-your-phone ข้อมูลผู้ป่วยเกือบครึ่งล้านรายถูกเปิดเผยจากเหตุโจมตี Covenant Health

การสืบสวนล่าสุดพบว่าการโจมตีไซเบอร์ต่อ Covenant Health ในปี 2025 รุนแรงกว่าที่รายงานไว้มาก โดยข้อมูลผู้ป่วยราว 500,000 รายถูกขโมย รวมถึงชื่อ ที่อยู่ วันเกิด หมายเลขประกันสุขภาพ และข้อมูลการรักษา กลุ่ม Qilin จากรัสเซียอ้างความรับผิดชอบและปล่อยข้อมูลกว่า 852GB ทำให้ผู้ได้รับผลกระทบเสี่ยงต่อการขโมยตัวตนและการฉ้อโกงอย่างมาก

https://www.techradar.com/pro/security/nearly-half-a-million-patients-exposed-in-healthcare-breach-heres-what-we-know EU เตรียมเข้มงวดกฎเทคโนโลยีปี 2026 ขณะสหรัฐขู่ตอบโต้

ความตึงเครียดด้านกฎระเบียบเทคโนโลยีระหว่างสหรัฐและสหภาพยุโรปทวีความรุนแรงขึ้น หลัง EU เดินหน้าบังคับใช้กฎหมายดิจิทัลและปรับบริษัทเทคยักษ์จากสหรัฐหลายราย ขณะที่รัฐบาลสหรัฐภายใต้ทรัมป์มองว่าเป็นการเลือกปฏิบัติและเตรียมมาตรการตอบโต้ ทำให้ปี 2026 อาจเป็นปีที่การแข่งขันด้านอำนาจกำกับดูแลเทคโนโลยีระหว่างสองขัวยักษ์ใหญ่เข้มข้นยิ่งขึ้น

https://www.techradar.com/pro/eu-gears-up-for-even-more-tough-tech-enforcement-in-2026-as-trump-warns-of-retaliation Garmin อาจอัปเกรด Health Status ให้ดูข้อมูลสุขภาพแบบไทม์ไลน์

มีสัญญาณว่า Garmin เตรียมยกระดับฟีเจอร์ Health Status ให้ผู้ใช้สามารถดูข้อมูลสุขภาพหลายวันหรือหลายสัปดาห์ในรูปแบบไทม์ไลน์ แทนการดูแบบวันต่อวันเหมือนปัจจุบัน ซึ่งจะช่วยให้เห็นแนวโน้มสุขภาพชัดเจนขึ้น และอาจเป็นการแก้ข้อจำกัดสำคัญของระบบติดตามสุขภาพในแอป Garmin Connect

https://www.techradar.com/health-fitness/fitness-trackers/garmin-could-be-gearing-up-for-an-exciting-but-overdue-health-status-upgrade-heres-what-we-know-so-far Anker เปิดตัวหูฟังปรับโหมดได้ทั้งแบบเปิดหูและแบบซีล ANC

Anker Soundcore เปิดตัว AeroFit 2 Pro หูฟังที่สามารถสลับจากโหมดเปิดหูเป็นแบบซีลเพื่อใช้ ANC ได้ด้วยการปรับตำแหน่งขาเกี่ยวหู พร้อมระบบเซ็นเซอร์ที่ปรับ EQ อัตโนมัติตามรูปแบบการใช้งาน มาพร้อมไดรเวอร์ขนาดใหญ่ รองรับ Spatial Audio และออกแบบมาเพื่อความสบายในการใช้งานยาวนาน

https://www.techradar.com/audio/earbuds-airpods/anker-soundcore-unveils-open-earbuds-that-can-adapt-to-be-ear-sealing-anc-buds-too-is-this-the-best-of-both-audio-worlds LastPass ถูกแฮกในอดีตยังส่งผลต่อการขโมยคริปโตในปัจจุบัน

รายงานล่าสุดเผยว่าการเจาะระบบ LastPass ในปี 2022 ยังคงสร้างความเสียหายต่อเนื่อง โดยแฮกเกอร์สามารถถอดรหัส vault ของผู้ใช้ที่ตั้งรหัสไม่ซับซ้อน และขโมย seed phrase ของกระเป๋าคริปโตไปใช้ย้ายเงินออก รวมมูลค่าความเสียหายกว่า 35–100 ล้านดอลลาร์ พร้อมมีการฟอกเงินผ่านบริการ mixing หลายแห่ง

https://www.techradar.com/pro/security/historic-lastpass-breach-enabling-cryptocurrency-theft-investigation-reveals Hisense เปิดตัวนวัตกรรมทีวี 3 รุ่นใหม่ใน CES 2026

Hisense เดินหน้าปฏิวัติวงการทีวีด้วย RGB mini‑LED รุ่นใหม่ที่ขยายไลน์ลงสู่ขนาด 50–100 นิ้ว พร้อมเทคโนโลยี RGB mini‑LED Evo ที่เพิ่มสีไซแอนเพื่อความสมจริงยิ่งขึ้น และ RGBY MicroLED ที่เพิ่มสีเหลืองเป็นแม่สีที่สี่เพื่อมอบมุมมองและความคมชัดที่เหนือกว่า ทั้งหมดนี้ชี้ให้เห็นว่าตลาดทีวีกำลังก้าวเข้าสู่ยุคสีสันจัดจ้านและความสว่างระดับใหม่ที่อาจท้าทาย OLED ในอนาคต

https://www.techradar.com/televisions/hisense-unveils-3-new-tv-innovations-at-ces-2026-and-theyre-all-about-mind-blowing-color แฮ็กเกอร์ Bitfinex ถูกปล่อยตัวก่อนกำหนดด้วยกฎหมาย First Step Act

Ilya Lichtenstein แฮ็กเกอร์ผู้อยู่เบื้องหลังการขโมย Bitcoin 120,000 เหรียญจาก Bitfinex ในปี 2016 ได้รับการปล่อยตัวก่อนกำหนด พร้อมภรรยา Heather Morgan หลังได้รับเครดิตลดโทษจากกฎหมาย First Step Act ทั้งคู่ประกาศว่าจะเริ่มต้นใหม่หลังจากหลายปีที่ต้องแยกจากกัน และคดีนี้ยังคงเป็นหนึ่งในเหตุการณ์สำคัญของโลกคริปโต

https://www.techradar.com/pro/security/crypto-thief-released-early-thanks-to-trumps-first-step-act Apple Vision Pro อาจใกล้ถึงทางตันหลังยอดขายตกหนัก

รายงานล่าสุดเผยว่า Apple ลดการผลิตและงบการตลาดของ Vision Pro ลงถึง 95% หลังยอดขายไม่เข้าเป้า แม้เทคโนโลยีจะล้ำสมัยแต่ราคาที่สูงและการใช้งานที่จำกัดใน ecosystem ของ Apple ทำให้ผู้ใช้ทั่วไปไม่ตอบรับมากนัก ส่งผลให้อนาคตของอุปกรณ์ XR ตัวนี้เริ่มไม่สดใส แม้ Apple ยังเดินหน้าพัฒนาเทคโนโลยี AR ต่อไป

https://www.techradar.com/computing/virtual-reality-augmented-reality/it-looks-like-the-end-is-coming-for-the-apple-vision-pro-im-not-even-surprised ปี 2026 อาจเป็นเวลาที่เหมาะที่สุดสำหรับ OnePlus ในการกลับมาทำมือถือพับได้

ตลาดมือถือพับได้กำลังคึกคักจากการขยับของ Samsung, Motorola และแบรนด์จีนหลายเจ้า ทำให้ปี 2026 กลายเป็นจังหวะทองที่ OnePlus อาจกลับมาด้วย OnePlus Open 2 หลังรุ่นแรกเคยได้รับคำชมอย่างมาก หาก OnePlus ผสมผสานดีไซน์ระดับพรีเมียมกับราคาที่คุ้มค่าได้ ก็มีโอกาสท้าชนเจ้าตลาดได้ไม่ยาก

https://www.techradar.com/phones/oneplus-phones/2026-is-the-perfect-year-for-oneplus-to-release-another-folding-phone-heres-why Audeze Maxwell 2 เฮดเซ็ตเกมมิ่งระดับออดิโอไฟล์เปิดตัวแล้ว

Audeze เปิดตัว Maxwell 2 เฮดเซ็ตไร้สายรุ่นอัปเกรดที่มาพร้อมเทคโนโลยี SLAM เพื่อมอบเสียงที่มีมิติและเบสทรงพลัง ใช้ไดรเวอร์ planar magnetic ขนาดใหญ่ 90 มม. พร้อมไมค์ตัดเสียงรบกวนแบบ AI และแบตเตอรี่ใช้งานได้กว่า 80 ชั่วโมง ออกแบบมาเพื่อเกมเมอร์ที่ต้องการคุณภาพเสียงระดับสูงสุด

https://www.techradar.com/gaming/audeze-announces-the-maxwell-2-gaming-headset-an-overhaul-of-its-predecessor-that-is-targeted-firmly-at-audiophile-gamers-and-you-can-buy-it-now Samsung Galaxy S26 Ultra อาจไม่อัปเกรดกล้อง แต่แลกกับการ “ไม่ขึ้นราคา”

Samsung Galaxy S26 Series ถูกคาดว่าจะไม่มีการอัปเกรดกล้องครั้งใหญ่ โดยเฉพาะรุ่น Ultra ที่อาจเปลี่ยนเพียงดีไซน์โมดูลเล็กน้อย ขณะที่รุ่น S26 และ S26+ อาจเข้าสู่ปีที่ 4 โดยไม่เพิ่มสเปกกล้องเลย แม้จะดูน่าผิดหวัง แต่เหตุผลสำคัญคือ Samsung ต้องการ “ตรึงราคา” ไว้เท่าเดิมท่ามกลางต้นทุนชิ้นส่วนที่พุ่งสูงจากความต้องการด้าน AI และดาต้าเซ็นเตอร์ ทำให้การไม่ขึ้นราคาอาจเป็นผลดีต่อผู้บริโภค แม้จะแลกกับการอัปเกรดที่น้อยลงก็ตาม

https://www.techradar.com/phones/samsung-galaxy-phones/the-samsung-galaxy-s26-ultra-might-not-get-any-camera-upgrades-but-thats-fine-if-it-means-we-avoid-a-price-hike Boston Dynamics เปิดตัว Atlas รุ่นผลิตจริง เตรียมเข้าทำงานในโรงงานปี 2028

Atlas หุ่นยนต์ฮิวแมนนอยด์จาก Boston Dynamics ก้าวจากต้นแบบสู่ “สินค้าจริง” พร้อมทำงานในโรงงานของ Hyundai ภายในปี 2028 โดยรุ่นใหม่นี้เป็นระบบไฟฟ้าทั้งหมด มี 56 องศาการเคลื่อนไหว ยกของหนักได้ถึง 110 ปอนด์ มีระบบกันสภาพอากาศ และมือที่มีเซนเซอร์สัมผัส อีกทั้งยังสามารถเรียนรู้ทักษะใหม่ภายในหนึ่งวัน ถือเป็นก้าวสำคัญของหุ่นยนต์อุตสาหกรรมที่เน้นช่วยงานหนักและงานซ้ำซากเพื่อเพิ่มความปลอดภัยให้มนุษย์ในสายการผลิต

https://www.techradar.com/ai-platforms-assistants/boston-dynamics-atlas-humanoid-robot-is-now-a-product-and-heading-to-factories-in-2028 แฮ็กเกอร์อ้างขโมยข้อมูลวิศวกรรมกว่า 800 ไฟล์จากบริษัทสหรัฐ พร้อมขายให้ผู้สนใจ

กลุ่มแฮ็กเกอร์ประกาศว่าพวกเขาได้เจาะระบบ Pickett and Associates บริษัทวิศวกรรมในฟลอริดา และขโมยข้อมูลสำคัญกว่า 800 ไฟล์ เช่น LiDAR, แผนที่โครงสร้างไฟฟ้า, ไฟล์ออกแบบ และข้อมูลโครงสร้างพื้นฐานของบริษัทพลังงานรายใหญ่ในสหรัฐ ก่อนนำไปขายในราคา 6.5 BTC (ราว $600,000) โดย Duke Energy อยู่ระหว่างตรวจสอบเหตุการณ์นี้ ซึ่งสะท้อนว่ากลุ่มโจมตีกำลังมุ่งเป้าไปที่โครงสร้างพื้นฐานสำคัญมากขึ้นเรื่อย ๆ

https://www.techradar.com/pro/security/hackers-claim-breach-of-engineering-firm-offer-sale-of-info-on-three-major-us-utilities Garmin เปิดตัวกล้อง DualView สำหรับรถบรรทุก ช่วยกำจัดจุดบอดรอบคัน

Garmin เปิดตัว dēzl DualView ระบบกล้องภายนอกสองตัวที่ออกแบบมาเพื่อกำจัดจุดบอดของรถบรรทุกโดยเฉพาะ กล้องมีมาตรฐานกันน้ำ IPX7 ให้ภาพรอบคันพร้อมแจ้งเตือนเมื่อมีรถเข้ามาในจุดบอด รองรับการบันทึกวิดีโอ 1080p และเชื่อมต่อกับแท็บเล็ตหรือ GPS ของ Garmin เพื่อสั่งงานด้วยเสียง อุปกรณ์นี้ช่วยเพิ่มความปลอดภัยทั้งต่อผู้ขับและผู้ใช้ถนนอื่น โดยวางจำหน่ายที่ราคา $999.99

https://www.techradar.com/vehicle-tech/dash-cams/garmin-unveils-a-new-rugged-cam-designed-to-cover-blind-spots-and-its-the-safety-device-truck-drivers-need LEGO เปิดตัว Smart Play ใส่ชิปในก้อนอิฐ พร้อมเปิดตัวชุด Star Wars รุ่นแรก

LEGO เปิดตัว “Smart Brick” อิฐรุ่นใหม่ที่ซ่อนชิปและเซนเซอร์ภายใน ทำให้สามารถตรวจจับตำแหน่งของมินิฟิกเกอร์หรือแท็กพิเศษเพื่อสร้างเสียง เอฟเฟกต์ไฟ และปฏิกิริยาต่าง ๆ แบบเรียลไทม์ โดยไม่ต้องใช้แอปหรือการเชื่อมต่อออนไลน์ ชุดแรกที่รองรับคือ LEGO Star Wars 3 รุ่นใหม่ เช่น X-Wing และ TIE Fighter ซึ่งจะตอบสนองด้วยเสียงเครื่องยนต์ แสงดาบ และเอฟเฟกต์อื่น ๆ เพิ่มมิติใหม่ให้การเล่นโดยไม่ทำลายความคลาสสิกของ LEGO

https://www.techradar.com/streaming/entertainment/the-lego-brick-just-got-its-biggest-upgrade-yet-with-smart-play-and-its-coming-to-star-wars-sets-first Acer เปิดตัวไลน์อัป CES 2026 พร้อมโน้ตบุ๊ก AI และสกู๊ตเตอร์เกมมิ่ง Predator

Acer เปิดศักราช CES 2026 ด้วยกองทัพโน้ตบุ๊กใหม่ที่ใช้ชิป Intel Core Ultra Series 3 ทั้ง Aspire AI, Swift AI และรุ่นเกมมิ่ง Predator/Nitro ที่เน้นประสิทธิภาพ AI เป็นพิเศษ พร้อมเปิดตัวมอนิเตอร์เกมมิ่ง 1000Hz, โปรเจ็กเตอร์ Vero รุ่นใหม่ และอุปกรณ์เครือข่าย Wi-Fi 7 แต่ไฮไลต์ที่สะดุดตาที่สุดคือ Predator ES Storm Pro สกู๊ตเตอร์ไฟฟ้าดีไซน์เกมมิ่งพร้อมไฟ RGB และระยะวิ่งราว 60 กม. ซึ่งสะท้อนความพยายามของ Acer ในการขยายแบรนด์ Predator ไปสู่ไลฟ์สไตล์นอกเหนือจากเกมมิ่งโดยตรง

https://www.techradar.com/tech-events/acers-ces-2026-reveals-include-laptops-displays-and-a-gaming-themed-e-scooter-apparently HyperX จับมือ Neurable พัฒนาเฮดเซ็ตอ่านคลื่นสมองเพื่อเพิ่มประสิทธิภาพเกมเมอร์

HyperX และ Neurable เผยเทคโนโลยีเฮดเซ็ตเกมมิ่งที่ฝังเซ็นเซอร์ EEG เพื่ออ่านคลื่นสมองแบบเรียลไทม์ ช่วยผู้เล่นเข้าสู่โหมดโฟกัส ลดภาวะ “tilt” และเพิ่มความแม่นยำ โดยระบบจะประเมิน cognitive load และระดับสมาธิ พร้อมโหมด “Prime” ที่ฝึกสมองก่อนเล่นเกม ซึ่งทดสอบแล้วช่วยเพิ่มความแม่นยำและลด reaction time ได้จริง ถือเป็นก้าวใหม่ของอุปกรณ์เกมมิ่งที่ผสานประสาทวิทยาเข้ากับการเล่นเกมอย่างเป็นรูปธรรม

https://www.techradar.com/gaming/gaming-accessories/hyperx-is-working-with-brain-scanning-company-neurable-on-a-gaming-headset-that-aims-to-offer-prevention-of-tilt-and-good-practice-not-crap-practice Nvidia ซีอีโอ Jensen Huang ชี้ “ทั้งสแต็กกำลังถูกเปลี่ยนใหม่” พร้อมยุค AI รุ่นถัดไป

Jensen Huang ขึ้นเวที CES 2026 พร้อมประกาศว่าทั้งอุตสาหกรรมคอมพิวเตอร์กำลังเข้าสู่การเปลี่ยนผ่านครั้งใหญ่ โดยทุกเลเยอร์ของ AI ถูกออกแบบใหม่ตั้งแต่ฮาร์ดแวร์จนถึงซอฟต์แวร์ พร้อมเผยชิปเจเนอเรชันใหม่ Vera Rubin ที่รวม CPU และ GPU เพื่อรองรับ AI Factory ขนาดใหญ่ รวมถึงแนวคิด “Physical AI” ที่ช่วยให้โมเดลเข้าใจโลกจริงมากขึ้น สะท้อนวิสัยทัศน์ของ Nvidia ที่ต้องการสร้างแพลตฟอร์ม AI ครบวงจรสำหรับอนาคต

https://www.techradar.com/pro/the-entire-stack-is-being-changed-nvidia-ceo-jensen-huang-looks-ahead-to-the-next-generation-of-ai Keebmon มินิพีซีสุดล้ำ รวมคีย์บอร์ดกลไก + จอทัช 21:9 + Ryzen AI ในเครื่องเดียว

Keebmon เปิดตัวอุปกรณ์ลูกผสมที่รวมมินิพีซี คีย์บอร์ดกลไก และจอสัมผัสอัตราส่วน 21:9 ไว้ในบอดี้พับได้เครื่องเดียว ใช้ชิป Ryzen AI 9 HX 370 รองรับ RAM สูงสุด 64GB และ SSD 8TB พร้อมพอร์ตครบครันทั้ง USB4, HDMI 2.1 และ OCuLink เหมาะกับสายพกพาที่ต้องการพลังประมวลผลระดับจริงจัง โดยโครงการ Kickstarter ได้รับการสนับสนุนอย่างล้นหลามเกินเป้าหลายเท่า

https://www.techradar.com/pro/you-have-never-seen-a-mini-pc-like-this-keebmon-is-a-ryzen-ai-powered-pc-with-a-mechanical-keyboard-a-21-9-touchscreen-display-64gb-ram-and-an-8tb-ssd ไต้หวันถูกโจมตีไซเบอร์จากจีนกว่า 2.6 ล้านครั้งต่อวันในปี 2025

รายงานจากสำนักความมั่นคงแห่งชาติไต้หวันเผยว่าโครงสร้างพื้นฐานสำคัญของประเทศถูกโจมตีไซเบอร์จากจีนเฉลี่ยวันละ 2.63 ล้านครั้ง เพิ่มขึ้น 6% จากปีก่อน และมากกว่า 113% เมื่อเทียบกับปี 2023 โดยการโจมตีมักเกิดควบคู่กับกิจกรรมทางทหารหรือเหตุการณ์การเมือง สะท้อนยุทธศาสตร์ “สงครามไฮบริด” ที่จีนใช้กดดันไต้หวันผ่านการสอดแนม การขโมยข้อมูล และการรบกวนระบบสำคัญของรัฐ

https://www.techradar.com/pro/security/taiwanese-infrastructure-suffered-over-2-5-million-chinese-cyberattacks-per-day-in-2025-report-reveals Peacock เตรียมเป็นสตรีมมิงแรกที่รองรับ Dolby Vision 2 และ Atmos รุ่นใหม่

Peacock เดินหน้าอัปเกรดประสบการณ์สตรีมมิงครั้งใหญ่ด้วยการรองรับ Dolby Vision 2 และ Dolby AC‑4 ซึ่งช่วยให้ภาพคมชัดขึ้น ลดอาการภาพกระตุกและ Soap Opera Effect พร้อมเสียง Atmos ที่ปรับแต่งได้ละเอียดกว่าเดิม ทั้งในคอนเทนต์ออนดีมานด์และไลฟ์สดอย่าง NBA, NFL และโอลิมปิกฤดูหนาว 2026 ทำให้แพลตฟอร์มนี้ก้าวขึ้นมาเป็นผู้นำด้านคุณภาพภาพและเสียงในปีนี้อย่างเต็มตัว

https://www.techradar.com/streaming/entertainment/peacock-goes-all-in-on-dolby-with-vision-and-atmos-support Asus เปิดตัว ROG XREAL R1 แว่น AR สำหรับเกมเมอร์ หลังแยกทางกับ Meta

Asus จับมือ XREAL เปิดตัวแว่น AR รุ่นใหม่ ROG XREAL R1 ที่มาพร้อมจอ micro‑OLED 1080p ความสว่างสูง รีเฟรชเรต 240Hz และระบบเชื่อมต่อผ่าน USB‑C หรือ Dock ที่รองรับ DisplayPort และ HDMI เพื่อใช้งานกับ ROG Ally, PC หรือคอนโซล โดยเน้นประสบการณ์เกมบนจอเสมือนขนาดใหญ่ 171 นิ้ว พร้อมฟีเจอร์เลนส์ปรับแสงอัตโนมัติและเสียงจูนโดย Bose ถือเป็นก้าวใหม่ของ Asus หลังยุติโครงการร่วมกับ Meta

https://www.techradar.com/computing/virtual-reality-augmented-reality/goodbye-meta-hello-xreal-asus-announces-rog-xreal-r1-ar-gaming-glasses-following-termination-of-its-horizon-os-headset จอ 5K แบบ Snap‑on พร้อม SSD ซ่อนในตัว คู่หูใหม่ของ Mac mini

StudioDock Pro คือมอนิเตอร์ 27 นิ้ว 5K ที่ออกแบบมาให้ Mac mini สวมเข้าไปในตัวเครื่องได้เลย พร้อมฮับพอร์ตครบชุดและช่องใส่ SSD M.2 สูงสุด 8TB แบบไม่ต้องใช้เครื่องมือ รุ่น Premium รองรับ Thunderbolt 5 ให้แบนด์วิดท์สูงถึง 120Gbps พร้อมพอร์ต 2.5G Ethernet และ SD UHS‑II ทั้งหมดนี้ในราคาเปิดตัว $699 ทำให้เป็นโซลูชันแบบ All‑in‑One สำหรับโต๊ะทำงานที่ต้องการความเรียบและประสิทธิภาพสูง

https://www.techradar.com/pro/this-usd699-5k-thunderbolt-5-monitor-is-the-perfect-partner-for-your-apple-mac-mini-and-even-comes-with-a-hidden-ssd-slot Intel เปิดตัว Core Ultra Series 3 (Panther Lake) พร้อมชิปกราฟิกใหม่แรงระดับ RTX 3050

Intel เปิดตัวชิปรุ่นใหม่ Core Ultra Series 3 (Panther Lake) ที่มาพร้อมสถาปัตยกรรม Intel 18A เน้นประสิทธิภาพและประหยัดพลังงาน โดยไฮไลต์คือ GPU ใหม่ Intel Arc B390 ที่รองรับ multiframe generation ผ่าน XeSS 3 ทำให้เล่นเกมอย่าง Battlefield 6 ที่ 1080p ได้ถึง 147fps พร้อมประกาศแพลตฟอร์มสำหรับเครื่องเกมพกพาแข่งกับ AMD Z‑series และชูจุดเด่นด้าน AI ที่ร่วมพัฒนากับ Microsoft อย่างใกล้ชิด

https://www.techradar.com/computing/cpu/intel-launches-new-core-ultra-300-series-processors-at-ces-2026-will-panther-lake-deliver-the-win-that-intel-needs Dell ชุบชีวิตแบรนด์ XPS พร้อมดีไซน์ใหม่และสเปกจัดเต็ม

Dell ประกาศคืนชีพแบรนด์ XPS พร้อมเปิดตัว XPS 14 และ XPS 16 ดีไซน์ใหม่หมดจด ใช้วัสดุพรีเมียม CNC Aluminum + Gorilla Glass พร้อมนำปุ่มฟังก์ชันแบบ Physical กลับมาแทนทัชบาร์ และเพิ่มโลโก้ XPS ไว้บนฝาเครื่องเป็นครั้งแรก ใช้ชิป Intel Core Ultra 300 พร้อมกราฟิก Arc รุ่นใหม่ แบตเตอรี่ใช้งานได้นานสูงสุด 27 ชั่วโมง และตัวเครื่องบางเพียง 14.6 มม. ถือเป็นการกลับสู่จุดยืนเดิมของ XPS ในฐานะแล็ปท็อประดับพรีเมียมสำหรับผู้ใช้จริงจังและเกมเมอร์

https://www.techradar.com/computing/dell-un-retires-its-iconic-xps-brand-at-ces-2026-were-getting-back-to-our-roots📌📡🩷 รวมข่าวจากเวบ TechRadar 🩷📡📌

#รวมข่าวIT #20260106 #TechRadar

🧬 What the post‑quantum shift means for your security strategy

ยุคควอนตัมกำลังคืบคลานเข้ามาใกล้กว่าที่คิด ทำให้ระบบความปลอดภัยอินเทอร์เน็ตอย่าง TLS เสี่ยงต่อการถูกเจาะด้วยพลังประมวลผลระดับใหม่ที่สามารถถอดรหัสข้อมูลย้อนหลังได้ ส่งผลให้ธุรกิจและองค์กรต้องเร่งเปลี่ยนผ่านสู่การเข้ารหัสแบบทนทานต่อควอนตัม เช่น ML‑KEM และโซลูชัน hybrid TLS เพื่อป้องกันข้อมูลระยะยาวก่อนที่ผู้โจมตีจะได้เปรียบในวันที่ควอนตัมพร้อมใช้งานจริง

🔗 https://www.techradar.com/pro/what-the-post-quantum-shift-means-for-your-security-strategy

🛡️ Data sovereignty: not just an issue for governments

ความกังวลเรื่องอธิปไตยข้อมูลพุ่งสูงขึ้นทั่วโลก เมื่อข้อมูลจำนวนมหาศาลถูกเก็บและประมวลผลข้ามพรมแดน ทำให้องค์กรทุกภาคส่วน—from โรงพยาบาลไปจนถึงระบบขนส่ง—เสี่ยงต่อการถูกควบคุมโดยกฎหมายต่างประเทศ จึงเกิดกระแสหันมาใช้ sovereign cloud และโครงสร้างพื้นฐานที่อยู่ภายใต้กฎหมายท้องถิ่น เพื่อปกป้องความเป็นส่วนตัว ความมั่นคง และความเชื่อมั่นของผู้ใช้ในระยะยาว

🔗 https://www.techradar.com/pro/data-sovereignty-not-just-an-issue-for-governments

🏥 Nearly half a million patients exposed in healthcare breach

การโจมตีไซเบอร์ต่อ Covenant Health กลายเป็นเหตุร้ายแรงกว่าที่คาด เมื่อจำนวนผู้ป่วยที่ข้อมูลรั่วไหลพุ่งจาก 8,000 เป็นเกือบ 500,000 ราย โดยข้อมูลที่ถูกขโมยรวมถึงชื่อ ที่อยู่ วันเกิด หมายเลขประกันสุขภาพ ไปจนถึงประวัติการรักษา ซึ่งถูกกลุ่ม Qilin นำไปเผยแพร่ ทำให้ผู้เสียหายเสี่ยงต่อการถูกขโมยตัวตนและฉ้อโกงในอนาคต แม้องค์กรจะเริ่มเสนอการป้องกันตัวตนให้ฟรีก็ตาม

🔗 https://www.techradar.com/pro/security/nearly-half-a-million-patients-exposed-in-healthcare-breach-heres-what-we-know

📺 Battle of the OLEDs: LG and Samsung both unveil 4,500‑nit panels

LG และ Samsung เปิดศึกจอ OLED รุ่นใหม่ที่อ้างว่าสามารถดันความสว่างสูงสุดถึง 4,500 นิต ซึ่งถือเป็นก้าวกระโดดครั้งใหญ่ของอุตสาหกรรม แม้ตัวเลขนี้จะเป็นค่าที่เกิดขึ้นเฉพาะในห้องแล็บและความสว่างจริงในทีวีจะต่ำกว่านั้น แต่ก็ยังถือว่าเป็นการยกระดับคุณภาพภาพอย่างชัดเจน และเป็นสัญญาณว่าทีวีรุ่นปี 2026 จะสว่าง คม และสะท้อนแสงน้อยกว่าเดิมมาก 🔗 https://www.techradar.com/televisions/battle-of-the-oleds-lg-and-samsung-both-unveil-panels-with-4-500-nit-brightness-claims-but-theres-a-catch

🚀 Grok รุกตลาดองค์กรเต็มตัวด้วยแผน Business และ Enterprise

xAI เปิดตัว Grok เวอร์ชัน Business และ Enterprise ที่มาพร้อมมาตรการความปลอดภัยเข้มขึ้น ไม่ใช้ข้อมูลลูกค้าฝึกโมเดล และรองรับการเชื่อมต่อกับบริการอย่าง Google Drive เพื่อดึงดูดองค์กรที่ต้องการทางเลือกใหม่แทน ChatGPT หรือ Gemini โดยมีฟีเจอร์จัดการทีม การตรวจสอบความปลอดภัย และตัวเลือกเข้ารหัสระดับองค์กร พร้อมค่าบริการเริ่มต้น 30 ดอลลาร์ต่อผู้ใช้ต่อเดือน ซึ่งเทียบเท่าคู่แข่งโดยตรงของตลาด AI ระดับธุรกิจ

🔗 https://www.techradar.com/pro/elon-musk-goes-all-in-on-smbs-with-new-grok-enterprise-and-business-offerings

🎥 กล้องแอ็กชัน 8K ตัวจิ๋วจาก Leaptic ท้าชน DJI

บริษัทจีนหน้าใหม่ Leaptic เตรียมเปิดตัวกล้องแอ็กชันขนาดเล็กแบบโมดูลาร์ที่รองรับวิดีโอ 8K ในงาน CES 2026 ซึ่งดีไซน์คล้าย DJI Osmo Nano และมาพร้อมฟีเจอร์ AI เช่น การตรวจจับวัตถุ การสั่งงานด้วยเสียง และระบบตัดต่ออัตโนมัติ ทำให้ตลาดกล้องพกพาอาจร้อนแรงขึ้นเมื่อผู้เล่นรายใหม่พร้อมท้าชน DJI และ Insta360 แบบเต็มตัว

🔗 https://www.techradar.com/cameras/action-cameras/djis-tiny-action-cam-will-soon-get-a-big-8k-rival-from-a-mysterious-chinese-company

💸 วิกฤต RAM ฉุดตลาดการ์ดจอ RTX 5000 ขาดตลาด–ราคาพุ่ง

รายงานจากผู้ขายในยุโรปเผยว่า GPU ตระกูล Nvidia RTX 5000 หลายรุ่นเริ่มขาดตลาดเพราะวิกฤตหน่วยความจำ GDDR7 ที่ถูกแย่งไปใช้ในงาน AI ส่งผลให้รุ่นท็อปอย่าง RTX 5080 และ 5090 ราคาพุ่งเกิน MSRP อย่างหนัก และอาจทำให้ตลาดกลับไปสู่ยุคขาดแคลนแบบช่วงโควิด หากสถานการณ์ RAM ยังไม่คลี่คลายเร็ว ๆ นี้

🔗 https://www.techradar.com/computing/gpu/pc-gamers-face-a-miserable-new-year-as-nvidia-rtx-5000-gpus-are-reportedly-hit-by-shortages-due-to-ram-crisis

🎮 8BitDo FlipPad คอนโทรลเลอร์พับได้สำหรับเล่นเกมเรโทรบนมือถือ

8BitDo เปิดตัว FlipPad คอนโทรลเลอร์แบบเสียบ USB‑C ที่ออกแบบมาเพื่อการเล่นเกมเรโทรบนมือถือโดยเฉพาะ มาพร้อมปุ่ม D‑pad และปุ่มพื้นฐานโดยไม่มีอนาล็อก ทำให้เหมาะกับเกมคลาสสิกหรือแอปอีมูเลชัน และจะเปิดตัวครั้งแรกในงาน CES 2026 ก่อนวางขายช่วงซัมเมอร์ปีเดียวกัน รองรับทั้ง iPhone และ Android

🔗 https://www.techradar.com/gaming/8bitdos-flippad-controller-could-be-a-great-way-to-play-retro-games-on-your-phone

🔐 ข้อมูลผู้ป่วยเกือบครึ่งล้านรายถูกเปิดเผยจากเหตุโจมตี Covenant Health

การสืบสวนล่าสุดพบว่าการโจมตีไซเบอร์ต่อ Covenant Health ในปี 2025 รุนแรงกว่าที่รายงานไว้มาก โดยข้อมูลผู้ป่วยราว 500,000 รายถูกขโมย รวมถึงชื่อ ที่อยู่ วันเกิด หมายเลขประกันสุขภาพ และข้อมูลการรักษา กลุ่ม Qilin จากรัสเซียอ้างความรับผิดชอบและปล่อยข้อมูลกว่า 852GB ทำให้ผู้ได้รับผลกระทบเสี่ยงต่อการขโมยตัวตนและการฉ้อโกงอย่างมาก

🔗 https://www.techradar.com/pro/security/nearly-half-a-million-patients-exposed-in-healthcare-breach-heres-what-we-know

🇪🇺 EU เตรียมเข้มงวดกฎเทคโนโลยีปี 2026 ขณะสหรัฐขู่ตอบโต้

ความตึงเครียดด้านกฎระเบียบเทคโนโลยีระหว่างสหรัฐและสหภาพยุโรปทวีความรุนแรงขึ้น หลัง EU เดินหน้าบังคับใช้กฎหมายดิจิทัลและปรับบริษัทเทคยักษ์จากสหรัฐหลายราย ขณะที่รัฐบาลสหรัฐภายใต้ทรัมป์มองว่าเป็นการเลือกปฏิบัติและเตรียมมาตรการตอบโต้ ทำให้ปี 2026 อาจเป็นปีที่การแข่งขันด้านอำนาจกำกับดูแลเทคโนโลยีระหว่างสองขัวยักษ์ใหญ่เข้มข้นยิ่งขึ้น

🔗 https://www.techradar.com/pro/eu-gears-up-for-even-more-tough-tech-enforcement-in-2026-as-trump-warns-of-retaliation

⌚ Garmin อาจอัปเกรด Health Status ให้ดูข้อมูลสุขภาพแบบไทม์ไลน์

มีสัญญาณว่า Garmin เตรียมยกระดับฟีเจอร์ Health Status ให้ผู้ใช้สามารถดูข้อมูลสุขภาพหลายวันหรือหลายสัปดาห์ในรูปแบบไทม์ไลน์ แทนการดูแบบวันต่อวันเหมือนปัจจุบัน ซึ่งจะช่วยให้เห็นแนวโน้มสุขภาพชัดเจนขึ้น และอาจเป็นการแก้ข้อจำกัดสำคัญของระบบติดตามสุขภาพในแอป Garmin Connect

🔗 https://www.techradar.com/health-fitness/fitness-trackers/garmin-could-be-gearing-up-for-an-exciting-but-overdue-health-status-upgrade-heres-what-we-know-so-far

🎧 Anker เปิดตัวหูฟังปรับโหมดได้ทั้งแบบเปิดหูและแบบซีล ANC

Anker Soundcore เปิดตัว AeroFit 2 Pro หูฟังที่สามารถสลับจากโหมดเปิดหูเป็นแบบซีลเพื่อใช้ ANC ได้ด้วยการปรับตำแหน่งขาเกี่ยวหู พร้อมระบบเซ็นเซอร์ที่ปรับ EQ อัตโนมัติตามรูปแบบการใช้งาน มาพร้อมไดรเวอร์ขนาดใหญ่ รองรับ Spatial Audio และออกแบบมาเพื่อความสบายในการใช้งานยาวนาน

🔗 https://www.techradar.com/audio/earbuds-airpods/anker-soundcore-unveils-open-earbuds-that-can-adapt-to-be-ear-sealing-anc-buds-too-is-this-the-best-of-both-audio-worlds

🛡️ LastPass ถูกแฮกในอดีตยังส่งผลต่อการขโมยคริปโตในปัจจุบัน

รายงานล่าสุดเผยว่าการเจาะระบบ LastPass ในปี 2022 ยังคงสร้างความเสียหายต่อเนื่อง โดยแฮกเกอร์สามารถถอดรหัส vault ของผู้ใช้ที่ตั้งรหัสไม่ซับซ้อน และขโมย seed phrase ของกระเป๋าคริปโตไปใช้ย้ายเงินออก รวมมูลค่าความเสียหายกว่า 35–100 ล้านดอลลาร์ พร้อมมีการฟอกเงินผ่านบริการ mixing หลายแห่ง

🔗 https://www.techradar.com/pro/security/historic-lastpass-breach-enabling-cryptocurrency-theft-investigation-reveals

🎨 Hisense เปิดตัวนวัตกรรมทีวี 3 รุ่นใหม่ใน CES 2026

Hisense เดินหน้าปฏิวัติวงการทีวีด้วย RGB mini‑LED รุ่นใหม่ที่ขยายไลน์ลงสู่ขนาด 50–100 นิ้ว พร้อมเทคโนโลยี RGB mini‑LED Evo ที่เพิ่มสีไซแอนเพื่อความสมจริงยิ่งขึ้น และ RGBY MicroLED ที่เพิ่มสีเหลืองเป็นแม่สีที่สี่เพื่อมอบมุมมองและความคมชัดที่เหนือกว่า ทั้งหมดนี้ชี้ให้เห็นว่าตลาดทีวีกำลังก้าวเข้าสู่ยุคสีสันจัดจ้านและความสว่างระดับใหม่ที่อาจท้าทาย OLED ในอนาคต

🔗 https://www.techradar.com/televisions/hisense-unveils-3-new-tv-innovations-at-ces-2026-and-theyre-all-about-mind-blowing-color

🕵️♂️ แฮ็กเกอร์ Bitfinex ถูกปล่อยตัวก่อนกำหนดด้วยกฎหมาย First Step Act

Ilya Lichtenstein แฮ็กเกอร์ผู้อยู่เบื้องหลังการขโมย Bitcoin 120,000 เหรียญจาก Bitfinex ในปี 2016 ได้รับการปล่อยตัวก่อนกำหนด พร้อมภรรยา Heather Morgan หลังได้รับเครดิตลดโทษจากกฎหมาย First Step Act ทั้งคู่ประกาศว่าจะเริ่มต้นใหม่หลังจากหลายปีที่ต้องแยกจากกัน และคดีนี้ยังคงเป็นหนึ่งในเหตุการณ์สำคัญของโลกคริปโต

🔗 https://www.techradar.com/pro/security/crypto-thief-released-early-thanks-to-trumps-first-step-act

👓 Apple Vision Pro อาจใกล้ถึงทางตันหลังยอดขายตกหนัก

รายงานล่าสุดเผยว่า Apple ลดการผลิตและงบการตลาดของ Vision Pro ลงถึง 95% หลังยอดขายไม่เข้าเป้า แม้เทคโนโลยีจะล้ำสมัยแต่ราคาที่สูงและการใช้งานที่จำกัดใน ecosystem ของ Apple ทำให้ผู้ใช้ทั่วไปไม่ตอบรับมากนัก ส่งผลให้อนาคตของอุปกรณ์ XR ตัวนี้เริ่มไม่สดใส แม้ Apple ยังเดินหน้าพัฒนาเทคโนโลยี AR ต่อไป

🔗 https://www.techradar.com/computing/virtual-reality-augmented-reality/it-looks-like-the-end-is-coming-for-the-apple-vision-pro-im-not-even-surprised

📱 ปี 2026 อาจเป็นเวลาที่เหมาะที่สุดสำหรับ OnePlus ในการกลับมาทำมือถือพับได้

ตลาดมือถือพับได้กำลังคึกคักจากการขยับของ Samsung, Motorola และแบรนด์จีนหลายเจ้า ทำให้ปี 2026 กลายเป็นจังหวะทองที่ OnePlus อาจกลับมาด้วย OnePlus Open 2 หลังรุ่นแรกเคยได้รับคำชมอย่างมาก หาก OnePlus ผสมผสานดีไซน์ระดับพรีเมียมกับราคาที่คุ้มค่าได้ ก็มีโอกาสท้าชนเจ้าตลาดได้ไม่ยาก

🔗 https://www.techradar.com/phones/oneplus-phones/2026-is-the-perfect-year-for-oneplus-to-release-another-folding-phone-heres-why

🎧 Audeze Maxwell 2 เฮดเซ็ตเกมมิ่งระดับออดิโอไฟล์เปิดตัวแล้ว

Audeze เปิดตัว Maxwell 2 เฮดเซ็ตไร้สายรุ่นอัปเกรดที่มาพร้อมเทคโนโลยี SLAM เพื่อมอบเสียงที่มีมิติและเบสทรงพลัง ใช้ไดรเวอร์ planar magnetic ขนาดใหญ่ 90 มม. พร้อมไมค์ตัดเสียงรบกวนแบบ AI และแบตเตอรี่ใช้งานได้กว่า 80 ชั่วโมง ออกแบบมาเพื่อเกมเมอร์ที่ต้องการคุณภาพเสียงระดับสูงสุด

🔗 https://www.techradar.com/gaming/audeze-announces-the-maxwell-2-gaming-headset-an-overhaul-of-its-predecessor-that-is-targeted-firmly-at-audiophile-gamers-and-you-can-buy-it-now

📱 Samsung Galaxy S26 Ultra อาจไม่อัปเกรดกล้อง แต่แลกกับการ “ไม่ขึ้นราคา”

Samsung Galaxy S26 Series ถูกคาดว่าจะไม่มีการอัปเกรดกล้องครั้งใหญ่ โดยเฉพาะรุ่น Ultra ที่อาจเปลี่ยนเพียงดีไซน์โมดูลเล็กน้อย ขณะที่รุ่น S26 และ S26+ อาจเข้าสู่ปีที่ 4 โดยไม่เพิ่มสเปกกล้องเลย แม้จะดูน่าผิดหวัง แต่เหตุผลสำคัญคือ Samsung ต้องการ “ตรึงราคา” ไว้เท่าเดิมท่ามกลางต้นทุนชิ้นส่วนที่พุ่งสูงจากความต้องการด้าน AI และดาต้าเซ็นเตอร์ ทำให้การไม่ขึ้นราคาอาจเป็นผลดีต่อผู้บริโภค แม้จะแลกกับการอัปเกรดที่น้อยลงก็ตาม

🔗 https://www.techradar.com/phones/samsung-galaxy-phones/the-samsung-galaxy-s26-ultra-might-not-get-any-camera-upgrades-but-thats-fine-if-it-means-we-avoid-a-price-hike

🤖 Boston Dynamics เปิดตัว Atlas รุ่นผลิตจริง เตรียมเข้าทำงานในโรงงานปี 2028

Atlas หุ่นยนต์ฮิวแมนนอยด์จาก Boston Dynamics ก้าวจากต้นแบบสู่ “สินค้าจริง” พร้อมทำงานในโรงงานของ Hyundai ภายในปี 2028 โดยรุ่นใหม่นี้เป็นระบบไฟฟ้าทั้งหมด มี 56 องศาการเคลื่อนไหว ยกของหนักได้ถึง 110 ปอนด์ มีระบบกันสภาพอากาศ และมือที่มีเซนเซอร์สัมผัส อีกทั้งยังสามารถเรียนรู้ทักษะใหม่ภายในหนึ่งวัน ถือเป็นก้าวสำคัญของหุ่นยนต์อุตสาหกรรมที่เน้นช่วยงานหนักและงานซ้ำซากเพื่อเพิ่มความปลอดภัยให้มนุษย์ในสายการผลิต

🔗 https://www.techradar.com/ai-platforms-assistants/boston-dynamics-atlas-humanoid-robot-is-now-a-product-and-heading-to-factories-in-2028

🔐 แฮ็กเกอร์อ้างขโมยข้อมูลวิศวกรรมกว่า 800 ไฟล์จากบริษัทสหรัฐ พร้อมขายให้ผู้สนใจ

กลุ่มแฮ็กเกอร์ประกาศว่าพวกเขาได้เจาะระบบ Pickett and Associates บริษัทวิศวกรรมในฟลอริดา และขโมยข้อมูลสำคัญกว่า 800 ไฟล์ เช่น LiDAR, แผนที่โครงสร้างไฟฟ้า, ไฟล์ออกแบบ และข้อมูลโครงสร้างพื้นฐานของบริษัทพลังงานรายใหญ่ในสหรัฐ ก่อนนำไปขายในราคา 6.5 BTC (ราว $600,000) โดย Duke Energy อยู่ระหว่างตรวจสอบเหตุการณ์นี้ ซึ่งสะท้อนว่ากลุ่มโจมตีกำลังมุ่งเป้าไปที่โครงสร้างพื้นฐานสำคัญมากขึ้นเรื่อย ๆ

🔗 https://www.techradar.com/pro/security/hackers-claim-breach-of-engineering-firm-offer-sale-of-info-on-three-major-us-utilities

🚚 Garmin เปิดตัวกล้อง DualView สำหรับรถบรรทุก ช่วยกำจัดจุดบอดรอบคัน

Garmin เปิดตัว dēzl DualView ระบบกล้องภายนอกสองตัวที่ออกแบบมาเพื่อกำจัดจุดบอดของรถบรรทุกโดยเฉพาะ กล้องมีมาตรฐานกันน้ำ IPX7 ให้ภาพรอบคันพร้อมแจ้งเตือนเมื่อมีรถเข้ามาในจุดบอด รองรับการบันทึกวิดีโอ 1080p และเชื่อมต่อกับแท็บเล็ตหรือ GPS ของ Garmin เพื่อสั่งงานด้วยเสียง อุปกรณ์นี้ช่วยเพิ่มความปลอดภัยทั้งต่อผู้ขับและผู้ใช้ถนนอื่น โดยวางจำหน่ายที่ราคา $999.99

🔗 https://www.techradar.com/vehicle-tech/dash-cams/garmin-unveils-a-new-rugged-cam-designed-to-cover-blind-spots-and-its-the-safety-device-truck-drivers-need

🧱 LEGO เปิดตัว Smart Play ใส่ชิปในก้อนอิฐ พร้อมเปิดตัวชุด Star Wars รุ่นแรก

LEGO เปิดตัว “Smart Brick” อิฐรุ่นใหม่ที่ซ่อนชิปและเซนเซอร์ภายใน ทำให้สามารถตรวจจับตำแหน่งของมินิฟิกเกอร์หรือแท็กพิเศษเพื่อสร้างเสียง เอฟเฟกต์ไฟ และปฏิกิริยาต่าง ๆ แบบเรียลไทม์ โดยไม่ต้องใช้แอปหรือการเชื่อมต่อออนไลน์ ชุดแรกที่รองรับคือ LEGO Star Wars 3 รุ่นใหม่ เช่น X-Wing และ TIE Fighter ซึ่งจะตอบสนองด้วยเสียงเครื่องยนต์ แสงดาบ และเอฟเฟกต์อื่น ๆ เพิ่มมิติใหม่ให้การเล่นโดยไม่ทำลายความคลาสสิกของ LEGO

🔗 https://www.techradar.com/streaming/entertainment/the-lego-brick-just-got-its-biggest-upgrade-yet-with-smart-play-and-its-coming-to-star-wars-sets-first

💻 Acer เปิดตัวไลน์อัป CES 2026 พร้อมโน้ตบุ๊ก AI และสกู๊ตเตอร์เกมมิ่ง Predator

Acer เปิดศักราช CES 2026 ด้วยกองทัพโน้ตบุ๊กใหม่ที่ใช้ชิป Intel Core Ultra Series 3 ทั้ง Aspire AI, Swift AI และรุ่นเกมมิ่ง Predator/Nitro ที่เน้นประสิทธิภาพ AI เป็นพิเศษ พร้อมเปิดตัวมอนิเตอร์เกมมิ่ง 1000Hz, โปรเจ็กเตอร์ Vero รุ่นใหม่ และอุปกรณ์เครือข่าย Wi-Fi 7 แต่ไฮไลต์ที่สะดุดตาที่สุดคือ Predator ES Storm Pro สกู๊ตเตอร์ไฟฟ้าดีไซน์เกมมิ่งพร้อมไฟ RGB และระยะวิ่งราว 60 กม. ซึ่งสะท้อนความพยายามของ Acer ในการขยายแบรนด์ Predator ไปสู่ไลฟ์สไตล์นอกเหนือจากเกมมิ่งโดยตรง

🔗 https://www.techradar.com/tech-events/acers-ces-2026-reveals-include-laptops-displays-and-a-gaming-themed-e-scooter-apparently

🧠 HyperX จับมือ Neurable พัฒนาเฮดเซ็ตอ่านคลื่นสมองเพื่อเพิ่มประสิทธิภาพเกมเมอร์

HyperX และ Neurable เผยเทคโนโลยีเฮดเซ็ตเกมมิ่งที่ฝังเซ็นเซอร์ EEG เพื่ออ่านคลื่นสมองแบบเรียลไทม์ ช่วยผู้เล่นเข้าสู่โหมดโฟกัส ลดภาวะ “tilt” และเพิ่มความแม่นยำ โดยระบบจะประเมิน cognitive load และระดับสมาธิ พร้อมโหมด “Prime” ที่ฝึกสมองก่อนเล่นเกม ซึ่งทดสอบแล้วช่วยเพิ่มความแม่นยำและลด reaction time ได้จริง ถือเป็นก้าวใหม่ของอุปกรณ์เกมมิ่งที่ผสานประสาทวิทยาเข้ากับการเล่นเกมอย่างเป็นรูปธรรม

🔗 https://www.techradar.com/gaming/gaming-accessories/hyperx-is-working-with-brain-scanning-company-neurable-on-a-gaming-headset-that-aims-to-offer-prevention-of-tilt-and-good-practice-not-crap-practice

🤖 Nvidia ซีอีโอ Jensen Huang ชี้ “ทั้งสแต็กกำลังถูกเปลี่ยนใหม่” พร้อมยุค AI รุ่นถัดไป

Jensen Huang ขึ้นเวที CES 2026 พร้อมประกาศว่าทั้งอุตสาหกรรมคอมพิวเตอร์กำลังเข้าสู่การเปลี่ยนผ่านครั้งใหญ่ โดยทุกเลเยอร์ของ AI ถูกออกแบบใหม่ตั้งแต่ฮาร์ดแวร์จนถึงซอฟต์แวร์ พร้อมเผยชิปเจเนอเรชันใหม่ Vera Rubin ที่รวม CPU และ GPU เพื่อรองรับ AI Factory ขนาดใหญ่ รวมถึงแนวคิด “Physical AI” ที่ช่วยให้โมเดลเข้าใจโลกจริงมากขึ้น สะท้อนวิสัยทัศน์ของ Nvidia ที่ต้องการสร้างแพลตฟอร์ม AI ครบวงจรสำหรับอนาคต

🔗 https://www.techradar.com/pro/the-entire-stack-is-being-changed-nvidia-ceo-jensen-huang-looks-ahead-to-the-next-generation-of-ai

🖥️ Keebmon มินิพีซีสุดล้ำ รวมคีย์บอร์ดกลไก + จอทัช 21:9 + Ryzen AI ในเครื่องเดียว

Keebmon เปิดตัวอุปกรณ์ลูกผสมที่รวมมินิพีซี คีย์บอร์ดกลไก และจอสัมผัสอัตราส่วน 21:9 ไว้ในบอดี้พับได้เครื่องเดียว ใช้ชิป Ryzen AI 9 HX 370 รองรับ RAM สูงสุด 64GB และ SSD 8TB พร้อมพอร์ตครบครันทั้ง USB4, HDMI 2.1 และ OCuLink เหมาะกับสายพกพาที่ต้องการพลังประมวลผลระดับจริงจัง โดยโครงการ Kickstarter ได้รับการสนับสนุนอย่างล้นหลามเกินเป้าหลายเท่า

🔗 https://www.techradar.com/pro/you-have-never-seen-a-mini-pc-like-this-keebmon-is-a-ryzen-ai-powered-pc-with-a-mechanical-keyboard-a-21-9-touchscreen-display-64gb-ram-and-an-8tb-ssd

🛡️ ไต้หวันถูกโจมตีไซเบอร์จากจีนกว่า 2.6 ล้านครั้งต่อวันในปี 2025

รายงานจากสำนักความมั่นคงแห่งชาติไต้หวันเผยว่าโครงสร้างพื้นฐานสำคัญของประเทศถูกโจมตีไซเบอร์จากจีนเฉลี่ยวันละ 2.63 ล้านครั้ง เพิ่มขึ้น 6% จากปีก่อน และมากกว่า 113% เมื่อเทียบกับปี 2023 โดยการโจมตีมักเกิดควบคู่กับกิจกรรมทางทหารหรือเหตุการณ์การเมือง สะท้อนยุทธศาสตร์ “สงครามไฮบริด” ที่จีนใช้กดดันไต้หวันผ่านการสอดแนม การขโมยข้อมูล และการรบกวนระบบสำคัญของรัฐ

🔗 https://www.techradar.com/pro/security/taiwanese-infrastructure-suffered-over-2-5-million-chinese-cyberattacks-per-day-in-2025-report-reveals

🎬 Peacock เตรียมเป็นสตรีมมิงแรกที่รองรับ Dolby Vision 2 และ Atmos รุ่นใหม่

Peacock เดินหน้าอัปเกรดประสบการณ์สตรีมมิงครั้งใหญ่ด้วยการรองรับ Dolby Vision 2 และ Dolby AC‑4 ซึ่งช่วยให้ภาพคมชัดขึ้น ลดอาการภาพกระตุกและ Soap Opera Effect พร้อมเสียง Atmos ที่ปรับแต่งได้ละเอียดกว่าเดิม ทั้งในคอนเทนต์ออนดีมานด์และไลฟ์สดอย่าง NBA, NFL และโอลิมปิกฤดูหนาว 2026 ทำให้แพลตฟอร์มนี้ก้าวขึ้นมาเป็นผู้นำด้านคุณภาพภาพและเสียงในปีนี้อย่างเต็มตัว

🔗 https://www.techradar.com/streaming/entertainment/peacock-goes-all-in-on-dolby-with-vision-and-atmos-support

🕶️ Asus เปิดตัว ROG XREAL R1 แว่น AR สำหรับเกมเมอร์ หลังแยกทางกับ Meta

Asus จับมือ XREAL เปิดตัวแว่น AR รุ่นใหม่ ROG XREAL R1 ที่มาพร้อมจอ micro‑OLED 1080p ความสว่างสูง รีเฟรชเรต 240Hz และระบบเชื่อมต่อผ่าน USB‑C หรือ Dock ที่รองรับ DisplayPort และ HDMI เพื่อใช้งานกับ ROG Ally, PC หรือคอนโซล โดยเน้นประสบการณ์เกมบนจอเสมือนขนาดใหญ่ 171 นิ้ว พร้อมฟีเจอร์เลนส์ปรับแสงอัตโนมัติและเสียงจูนโดย Bose ถือเป็นก้าวใหม่ของ Asus หลังยุติโครงการร่วมกับ Meta

🔗 https://www.techradar.com/computing/virtual-reality-augmented-reality/goodbye-meta-hello-xreal-asus-announces-rog-xreal-r1-ar-gaming-glasses-following-termination-of-its-horizon-os-headset

🖥️ จอ 5K แบบ Snap‑on พร้อม SSD ซ่อนในตัว คู่หูใหม่ของ Mac mini

StudioDock Pro คือมอนิเตอร์ 27 นิ้ว 5K ที่ออกแบบมาให้ Mac mini สวมเข้าไปในตัวเครื่องได้เลย พร้อมฮับพอร์ตครบชุดและช่องใส่ SSD M.2 สูงสุด 8TB แบบไม่ต้องใช้เครื่องมือ รุ่น Premium รองรับ Thunderbolt 5 ให้แบนด์วิดท์สูงถึง 120Gbps พร้อมพอร์ต 2.5G Ethernet และ SD UHS‑II ทั้งหมดนี้ในราคาเปิดตัว $699 ทำให้เป็นโซลูชันแบบ All‑in‑One สำหรับโต๊ะทำงานที่ต้องการความเรียบและประสิทธิภาพสูง

🔗 https://www.techradar.com/pro/this-usd699-5k-thunderbolt-5-monitor-is-the-perfect-partner-for-your-apple-mac-mini-and-even-comes-with-a-hidden-ssd-slot

⚡ Intel เปิดตัว Core Ultra Series 3 (Panther Lake) พร้อมชิปกราฟิกใหม่แรงระดับ RTX 3050

Intel เปิดตัวชิปรุ่นใหม่ Core Ultra Series 3 (Panther Lake) ที่มาพร้อมสถาปัตยกรรม Intel 18A เน้นประสิทธิภาพและประหยัดพลังงาน โดยไฮไลต์คือ GPU ใหม่ Intel Arc B390 ที่รองรับ multiframe generation ผ่าน XeSS 3 ทำให้เล่นเกมอย่าง Battlefield 6 ที่ 1080p ได้ถึง 147fps พร้อมประกาศแพลตฟอร์มสำหรับเครื่องเกมพกพาแข่งกับ AMD Z‑series และชูจุดเด่นด้าน AI ที่ร่วมพัฒนากับ Microsoft อย่างใกล้ชิด

🔗 https://www.techradar.com/computing/cpu/intel-launches-new-core-ultra-300-series-processors-at-ces-2026-will-panther-lake-deliver-the-win-that-intel-needs

💻 Dell ชุบชีวิตแบรนด์ XPS พร้อมดีไซน์ใหม่และสเปกจัดเต็ม

Dell ประกาศคืนชีพแบรนด์ XPS พร้อมเปิดตัว XPS 14 และ XPS 16 ดีไซน์ใหม่หมดจด ใช้วัสดุพรีเมียม CNC Aluminum + Gorilla Glass พร้อมนำปุ่มฟังก์ชันแบบ Physical กลับมาแทนทัชบาร์ และเพิ่มโลโก้ XPS ไว้บนฝาเครื่องเป็นครั้งแรก ใช้ชิป Intel Core Ultra 300 พร้อมกราฟิก Arc รุ่นใหม่ แบตเตอรี่ใช้งานได้นานสูงสุด 27 ชั่วโมง และตัวเครื่องบางเพียง 14.6 มม. ถือเป็นการกลับสู่จุดยืนเดิมของ XPS ในฐานะแล็ปท็อประดับพรีเมียมสำหรับผู้ใช้จริงจังและเกมเมอร์

🔗 https://www.techradar.com/computing/dell-un-retires-its-iconic-xps-brand-at-ces-2026-were-getting-back-to-our-roots